2.5亿条用户记录。

没开玩笑,真的是2.5亿。

根据HackerOne 2025年的数据,IDOR和访问控制漏洞同比增加了18-29%。在医疗科技领域,IDOR占了已支付奖金的36%。政府项目呢?18%。专业服务?31%。

访问控制失败造成的经济损失?每年超过10亿美元。

但大部分测试人员测IDOR的方式都是错的。他们把user_id=123改成user_id=124,发现不行就放弃了。

与此同时,那些真正理解IDOR是什么的安全研究员正在别人根本不看的地方挖到洞。

这不是另一篇”改改ID参数”的入门教程。这是完整的IDOR实战手册——从基础概念到那些老手都会忽略的高级技巧。

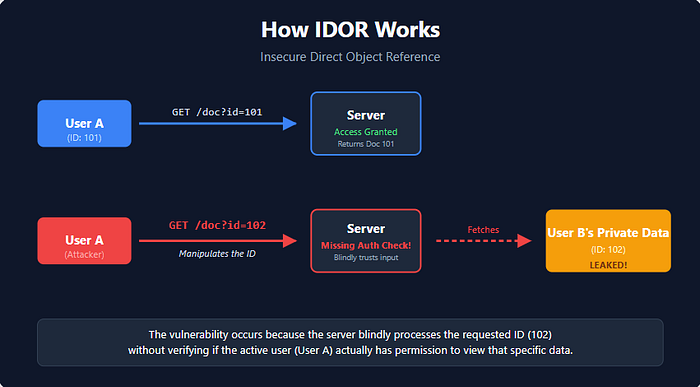

IDOR到底是什么(还有为啥你的理解可能是错的)

错误的IDOR理解方式

大部分教程说:”IDOR就是改URL里的ID然后访问别人的数据。”

这话不完整,还会误导人。

正确的IDOR理解方式

IDOR是任何满足以下条件的情况:

-

应用使用用户输入的值来引用某个对象

-

应用没有验证你是否有权限访问那个对象

-

你可以操作这个引用来访问未授权的数据

“对象”可以是:

-

数据库记录(用户、订单、消息)

-

文件(文档、图片、发票)

-

功能(删除、更新、导出)

-

端点(API路由)

-

资源(云存储、数据库条目)

“引用”可以是:

-

数字ID(

user_id=123) -

UUID(

id=550e8400-e29b-41d4-a716-446655440000) -

哈希值(

session=a1b2c3d4e5f6) -

编码字符串(Base64、十六进制、自定义编码)

-

文件名(

invoice_2024.pdf) -

邮箱地址

-

用户名

-

以及以上所有形式的组合

暂无评论内容