应急响应分析

1、排查病毒

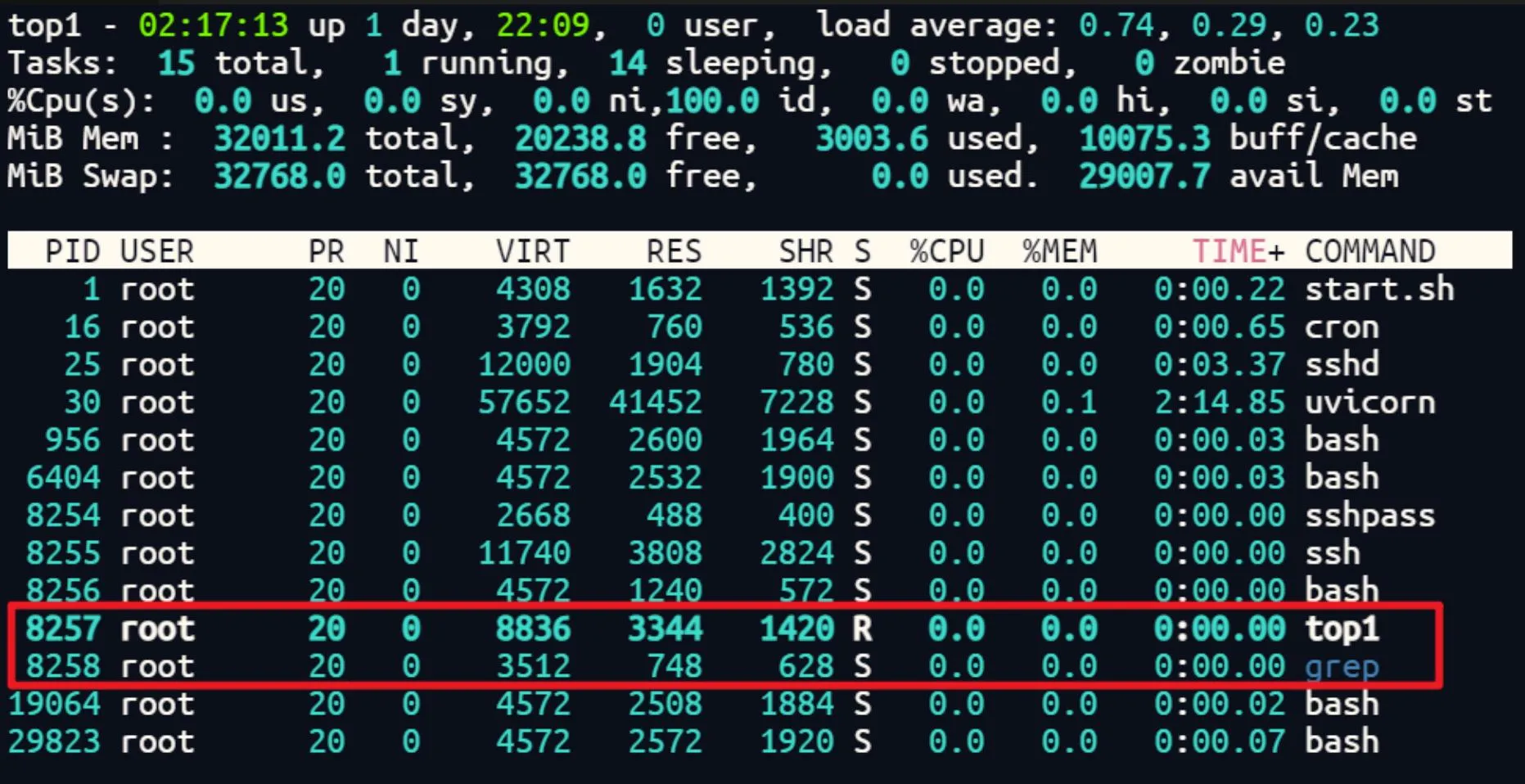

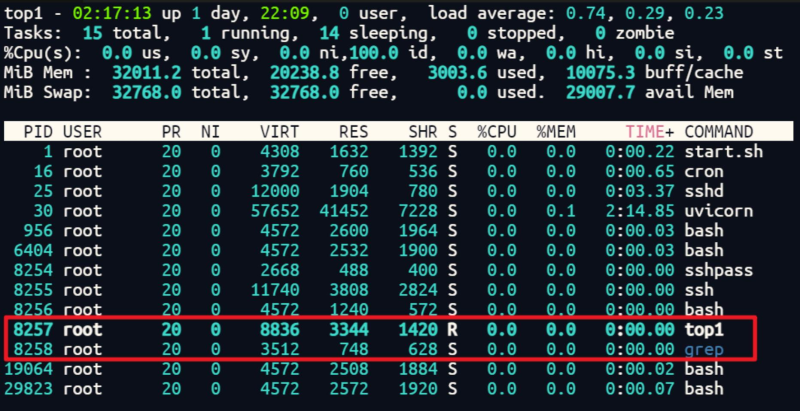

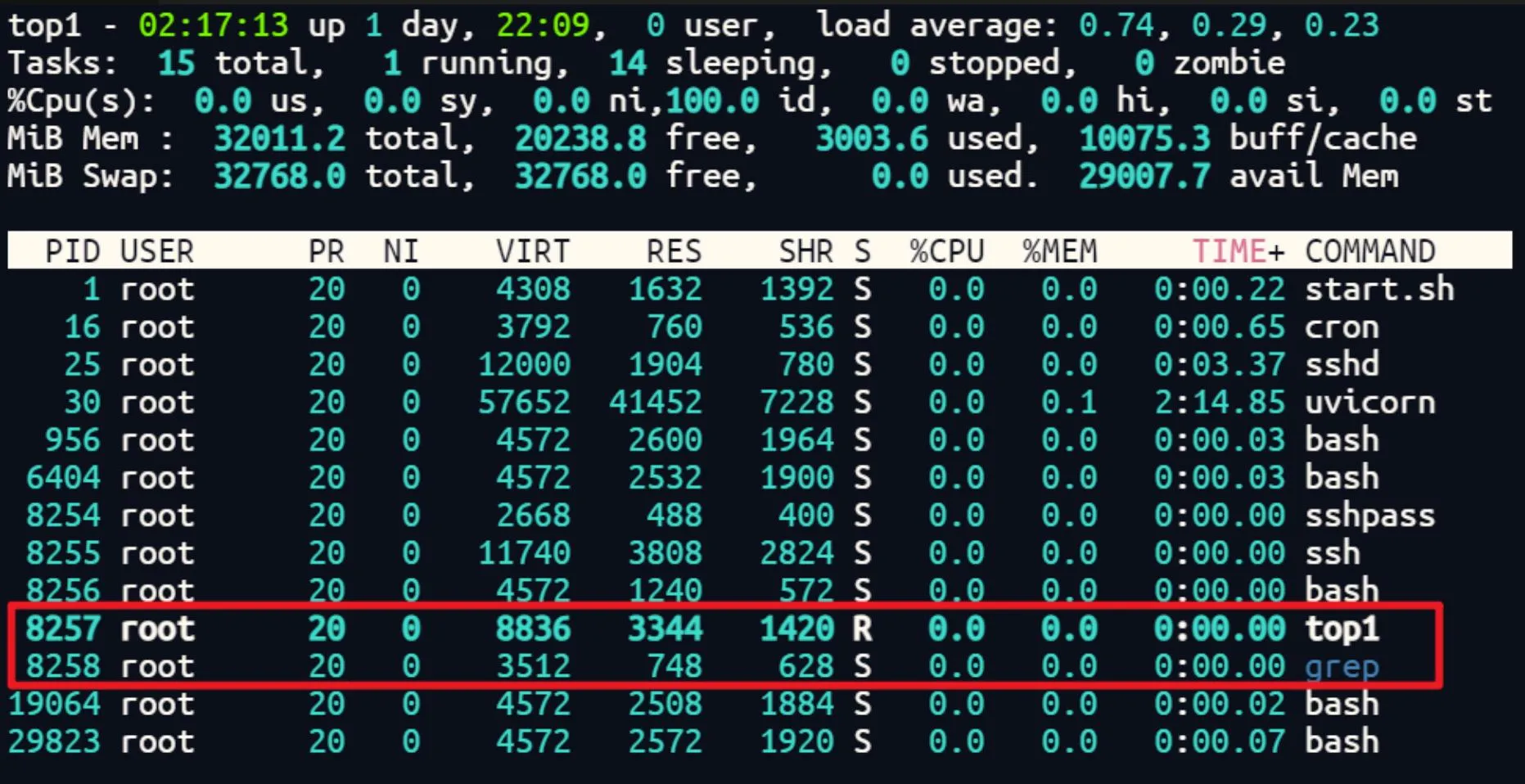

检查CPU使用情况

挖矿病毒通常会占用大量的CPU资源。使用以下命令检查系统资源使用情况:查找异常的高CPU使用进程,这里发现了可疑进程top1和grep。

top

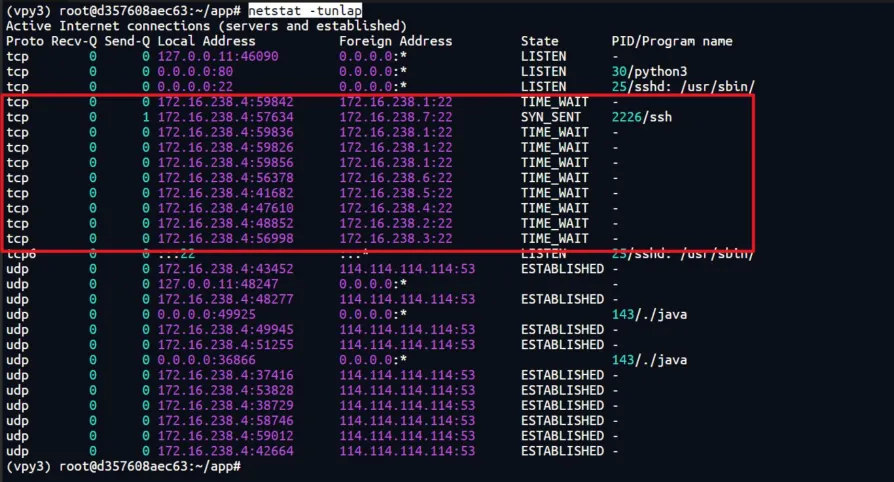

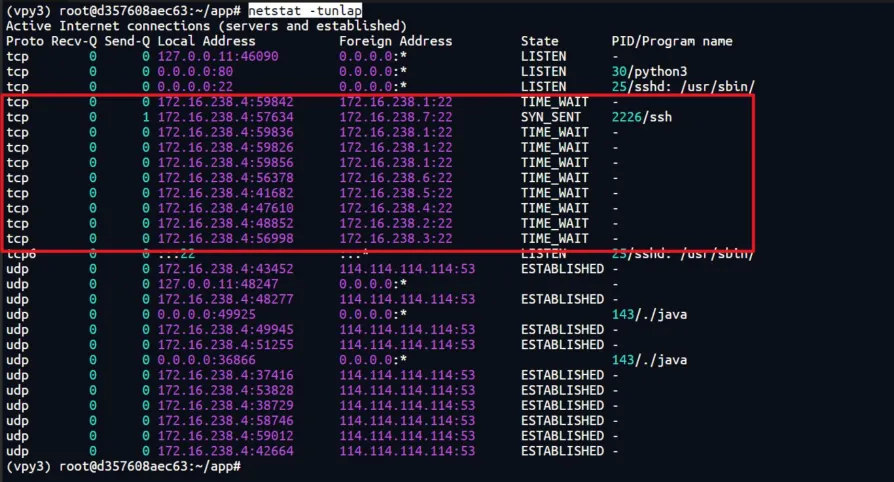

检查网络连接

发现有几个内网ip连接来的,怀疑是黑客横向过来的。

netstat -tunlap

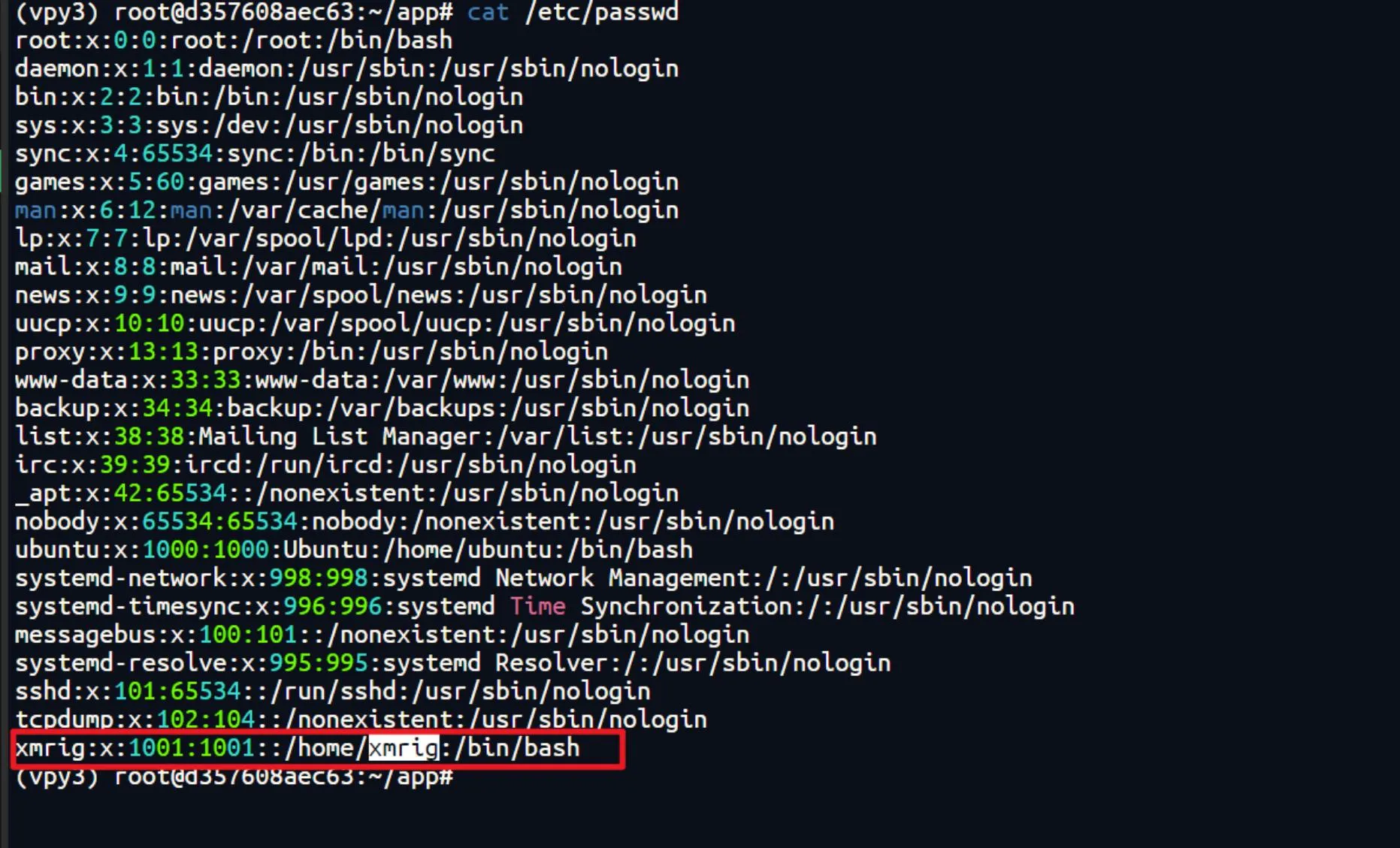

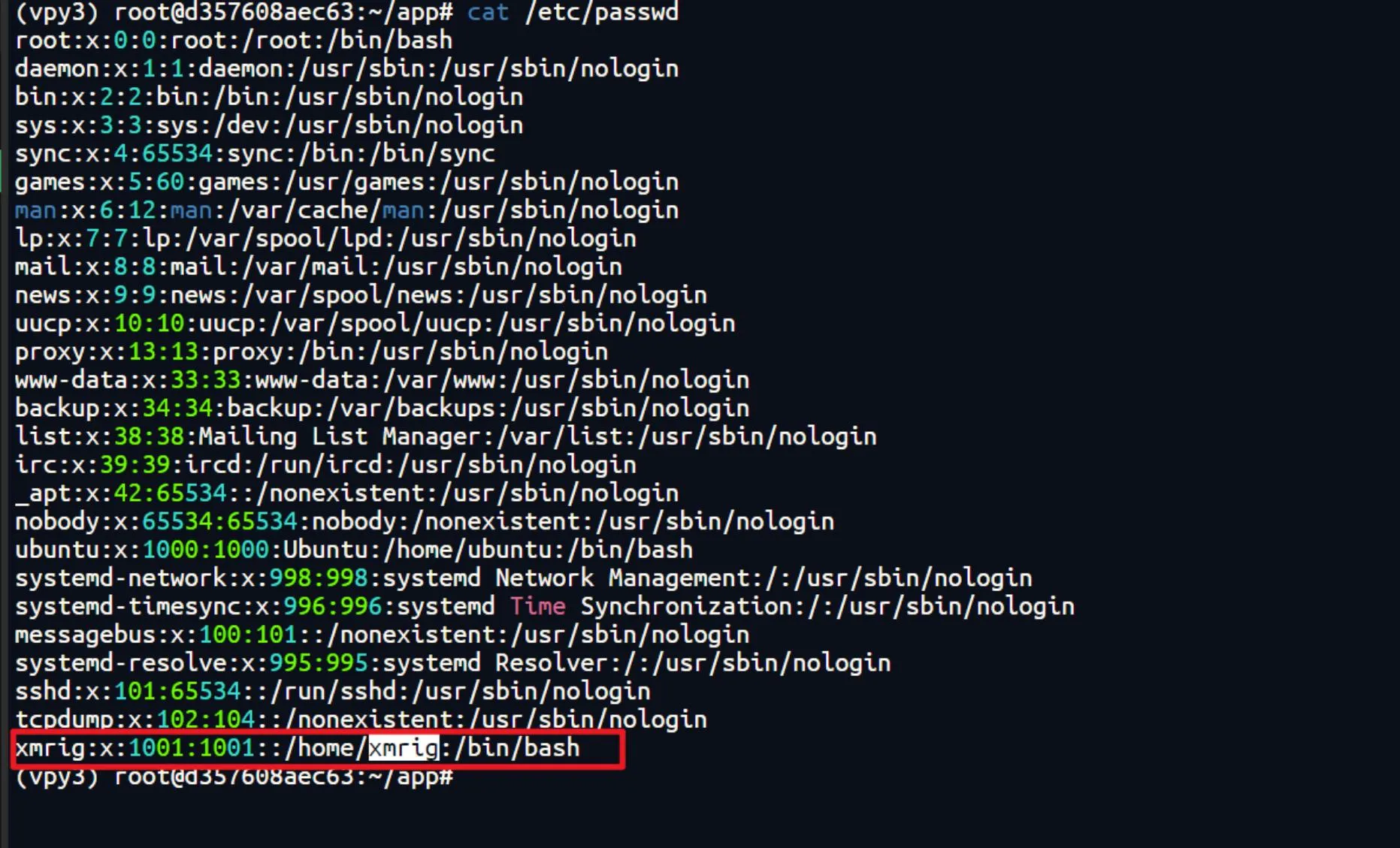

检查系统用户

发现了可疑用户xmrig

cat /etc/passwd

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

检查CPU使用情况

挖矿病毒通常会占用大量的CPU资源。使用以下命令检查系统资源使用情况:查找异常的高CPU使用进程,这里发现了可疑进程top1和grep。

top

检查网络连接

发现有几个内网ip连接来的,怀疑是黑客横向过来的。

netstat -tunlap

检查系统用户

发现了可疑用户xmrig

cat /etc/passwd

暂无评论内容