攻击者手法全面升级,在Tomcat服务器中留下了更深层的后门。请彻底排查所有入侵痕迹,只有完美清除所有后门,才能获取最终的flag!

账号 root

密码 idgfxuxvr2tqekhz

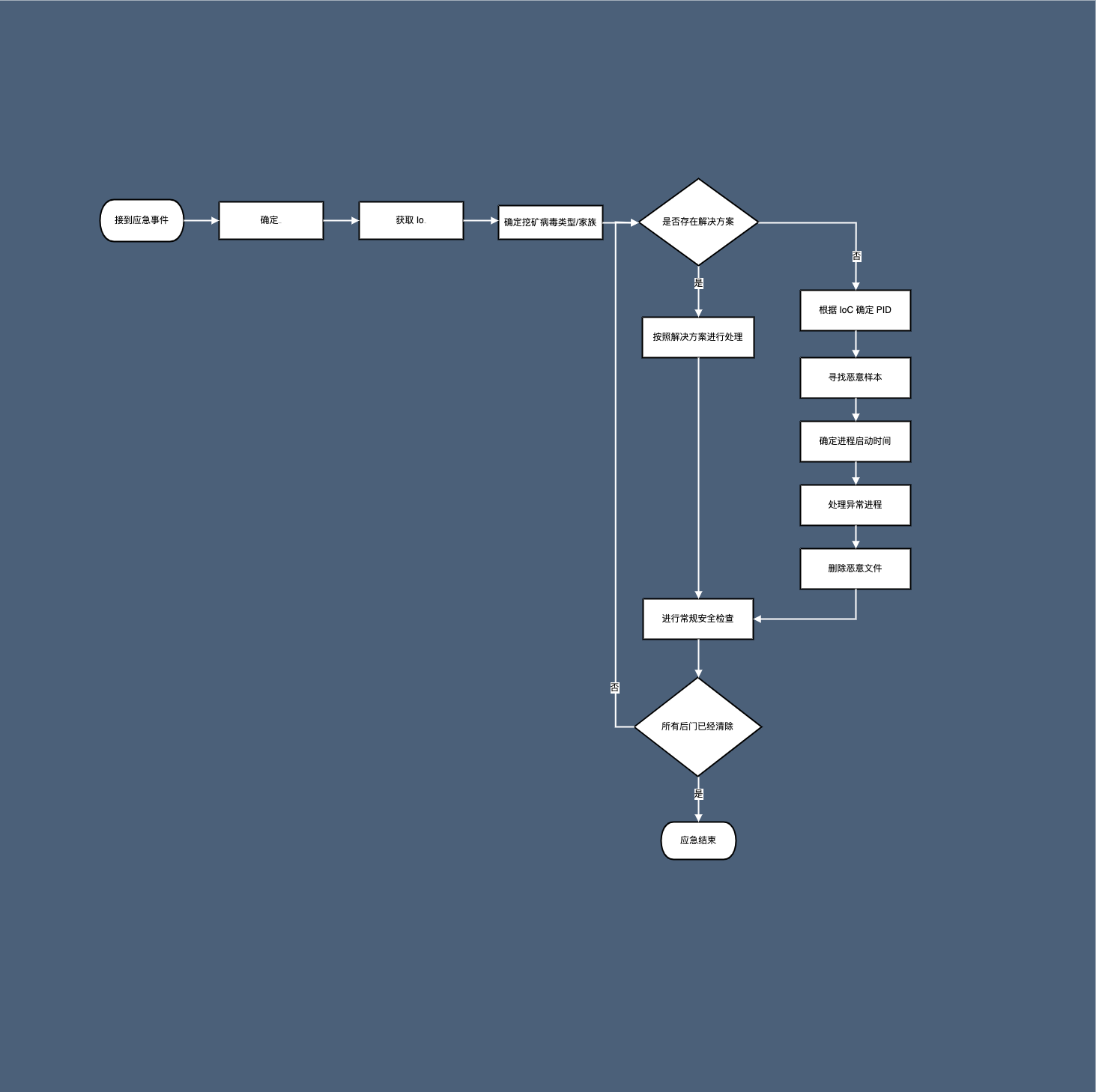

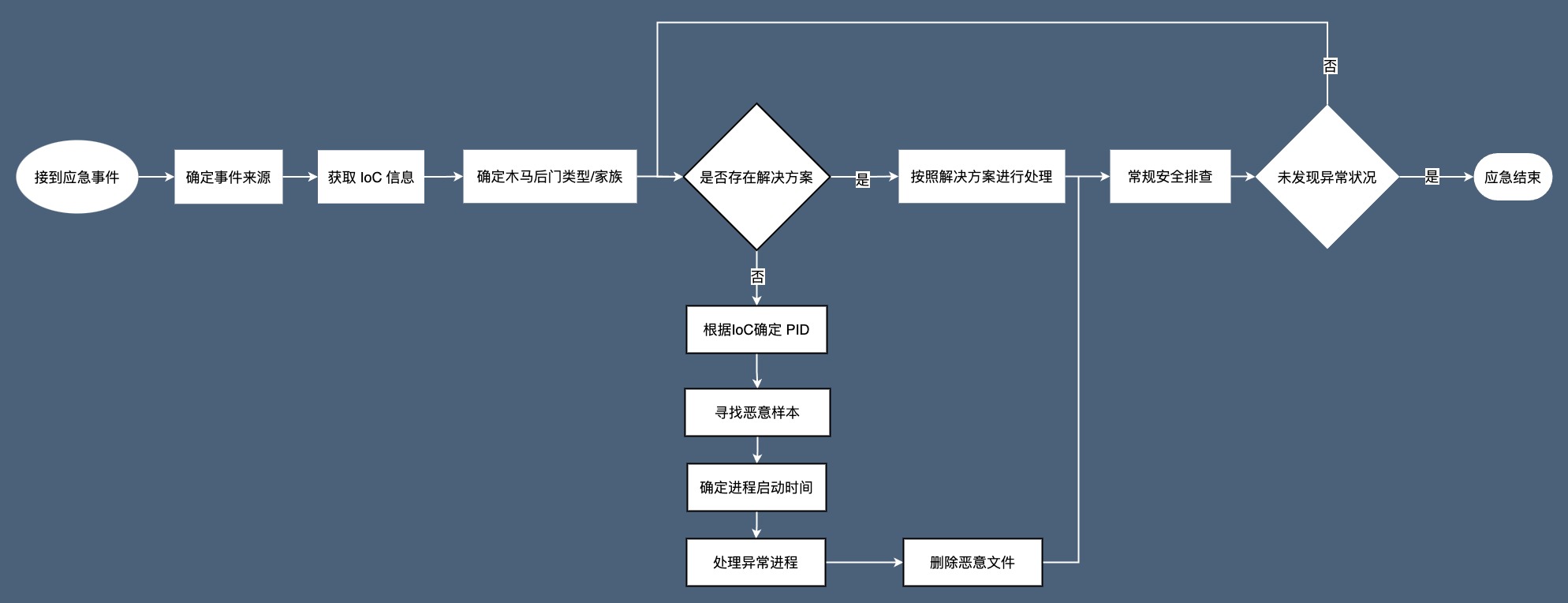

Tomcat后门程序

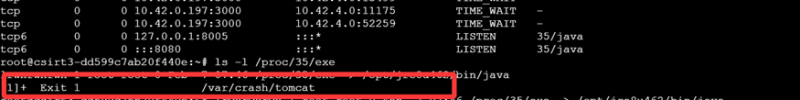

先通过netstat命令来查看一下java进程

netstat -anptu

tomcat放到了/var/crash目录下。这个程序刚刚异常退出了(Exit 1),crash是崩溃转储目录,很奇怪。

看到tomcat的文件头是elf可执行文件,确定这就是后门程序

rm -rf tomcat

profile文件是当我们登陆shell时自动运行的文件。

profile文件中也有后门静默运行的命令痕迹,清除掉

vim /etc/profile后门持久化文件检查

清除持久化

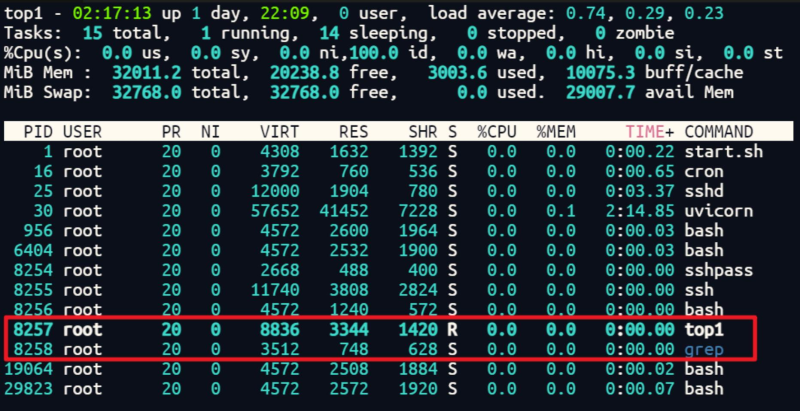

crontab -r内存马清除

a命名的可疑目录

find /opt/apache-tomcat-8.5.100/webapps

login.jsp没有内容?怀疑是内存马落脚点,源码被清空但编译类仍在。

找到编译后的落脚点:

/opt/apache-tomcat-8.5.100/work/Catalina/localhost/a/org/apache/jsp/login_jsp.java

# 编译残留在work目录

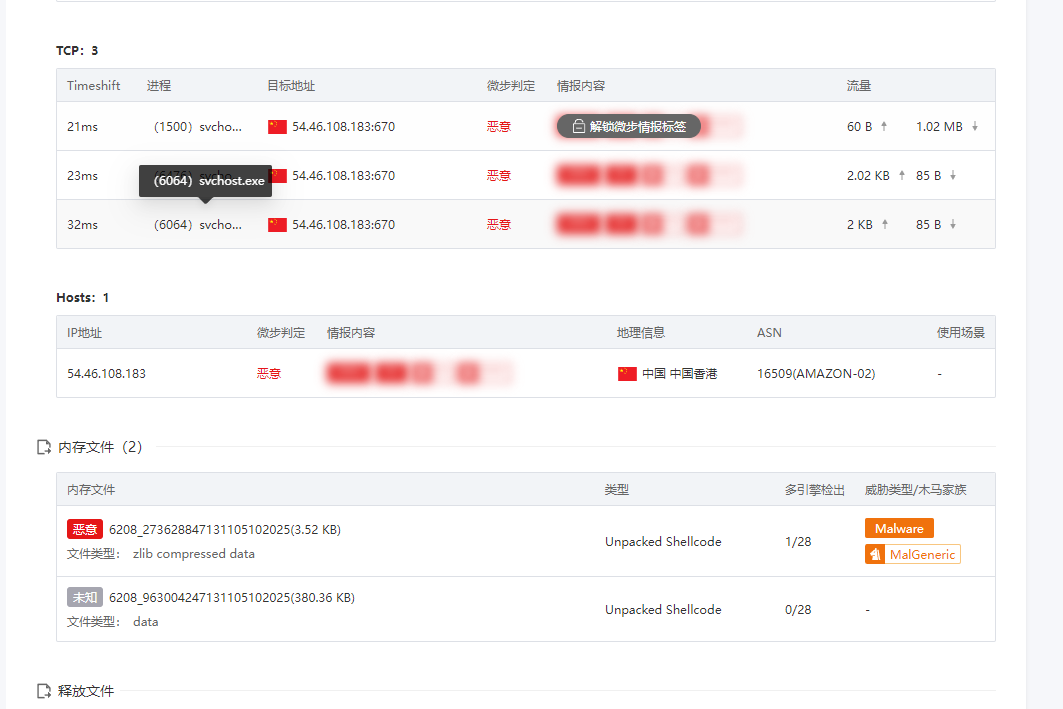

定位后门位置

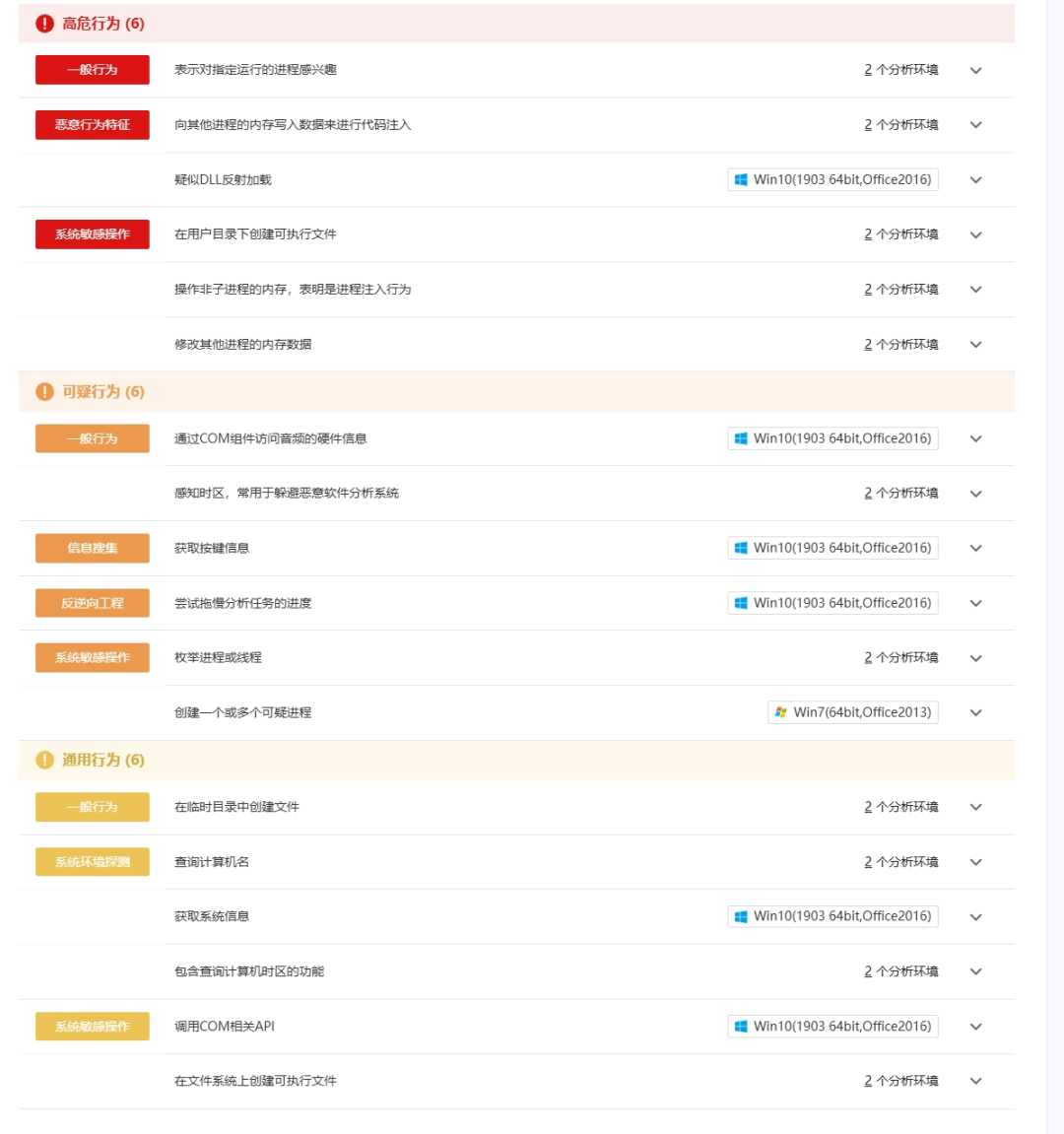

典型的 JSP/Servlet “类加载器后门(字节码马)”:攻击者发一个参数,服务端把它当成 Java 类加载进 JVM,然后把 request/response 传进去执行。

rm -rf /opt/apache-tomcat-8.5.100/work/Catalina/localhost/a/

rm -rf /opt/apache-tomcat-8.5.100/webapps/a

rm -rf /opt/apache-tomcat-8.5.100/webapps/examples/login.jsp

# examples/login.jsp 同样也是后门落脚点

vim /opt/apache-tomcat-8.5.100/webapps/manager/META-INF/context.xml^.*$ 等于允许任意来源IP访问manager,这是后门化配置,正常应只允许本地访问,manager 文件被篡改

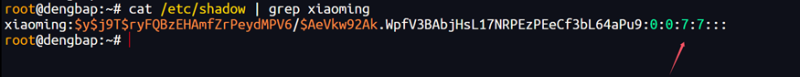

后门用户清除

发现dev的所属组和root所属组一致,相当于dev的权限等同于root,怀疑是后门用户,删除掉

sed -i '/^dev:/d' /etc/passwd

sed -i '/^dev:/d' /etc/shadow

sed -i '/^dev:/d' /etc/group

sed -i '/^dev:/d' /etc/gshadow

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容