某日在对一个证书站测试的时候收集到一个管理系统

这里弱口令试了无果 也没找到什么重置密码的功能点 但是准备跑路时候看到一个突破口

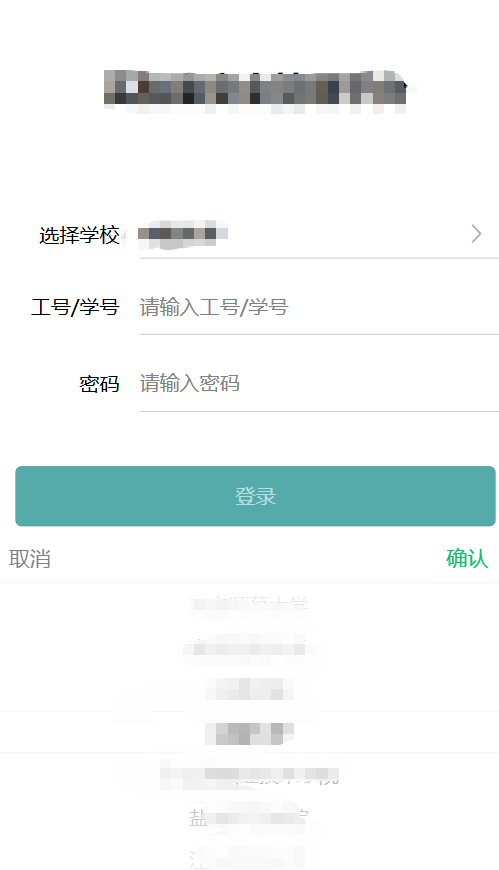

这里也是点进去看了两下

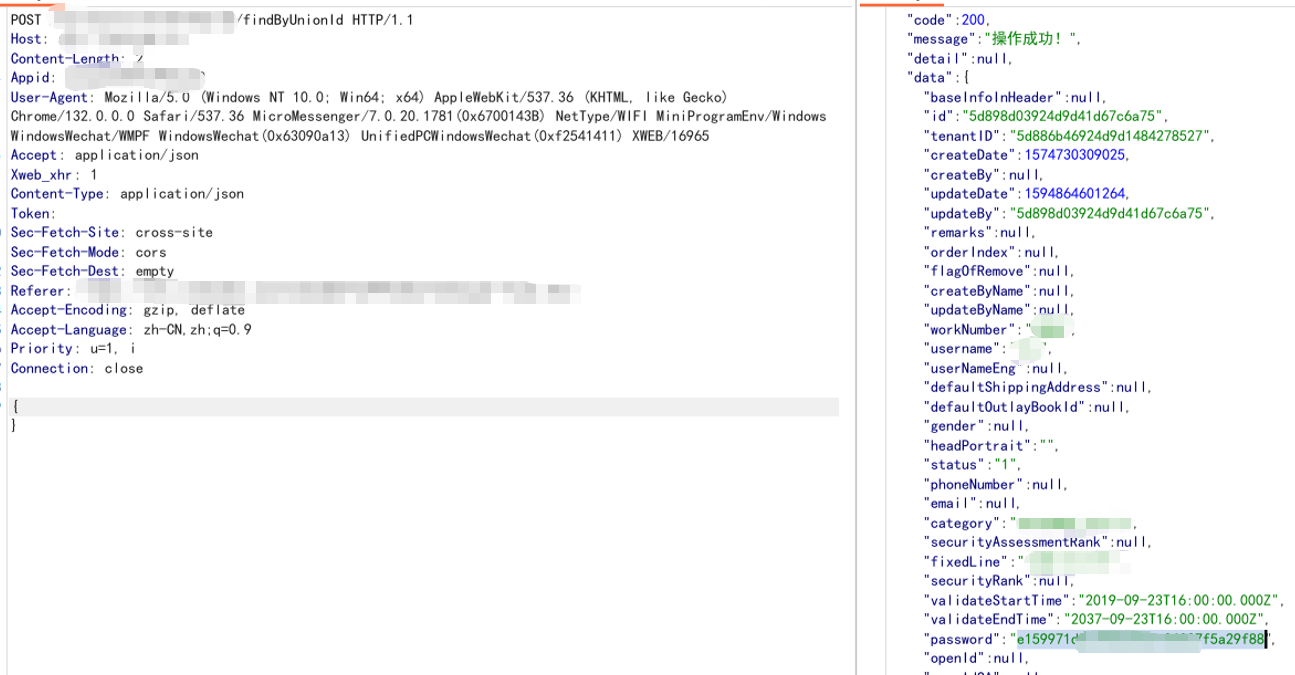

这里能选择很多学校 我就选了我测试的这个证书站的学校 然后随便输入点东西登录 然后注意到一个这个接口 POST /xxx/xxx/xxx/findByUnionId HTTP/1.1

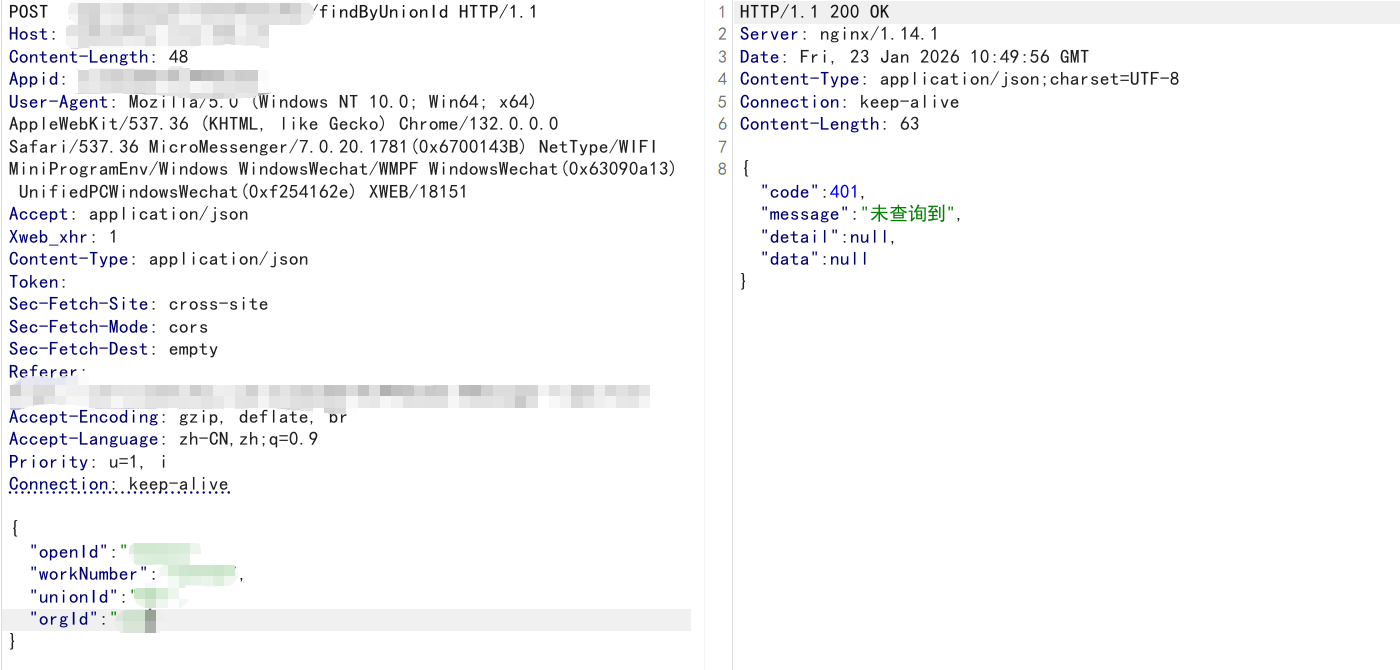

这是登录前加载的接口 看起来是像根据 id 查询什么信息 我这里随便修改了点东西 依旧是未查询到 这时我就把 openid 随便置空了一下 奇怪的是这里直接返回数据了 这返回的是个高权限的账号 由于这个证书站的截图没找到 用了其他学校的数据包来看效果

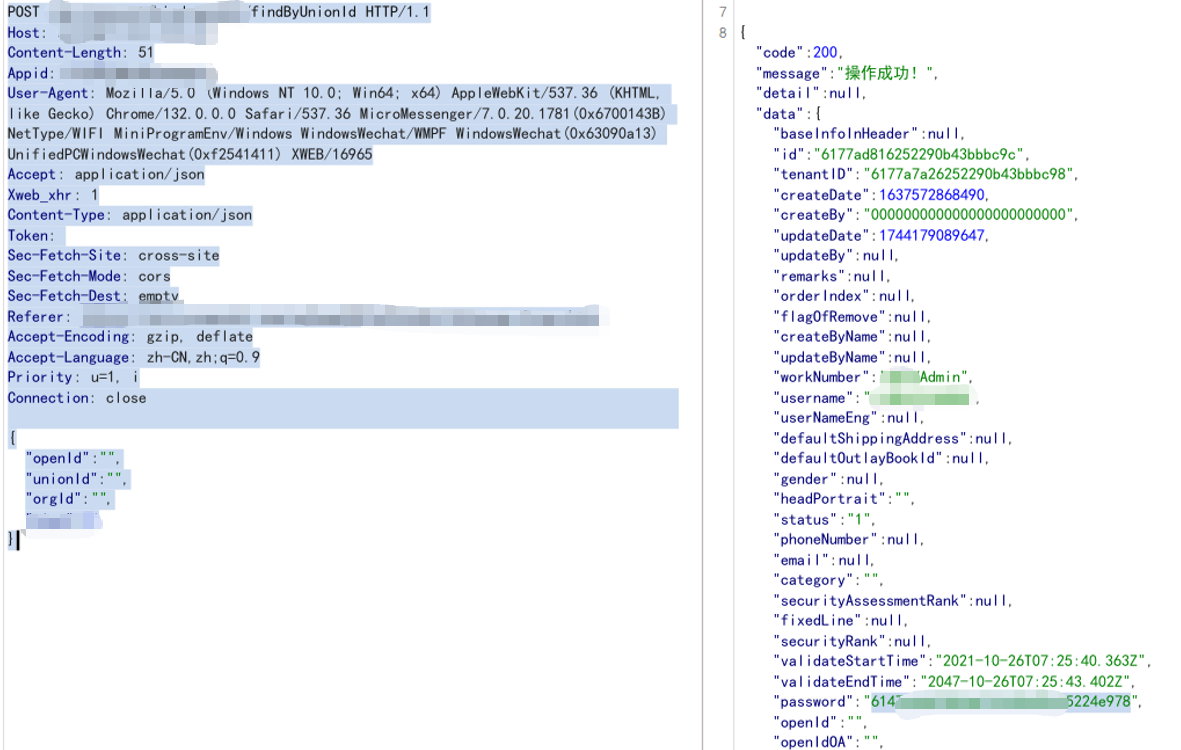

既然置空一个参数有结果 那置空其他的是否也会有同样的返回呢 这里我就顺便置空了其他的参数

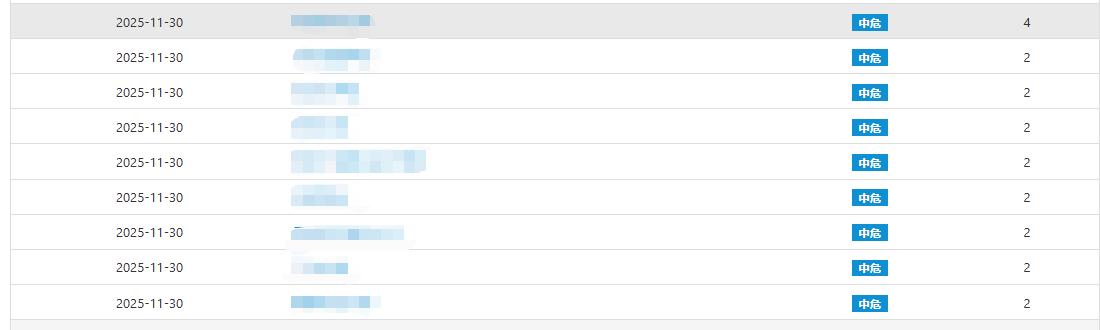

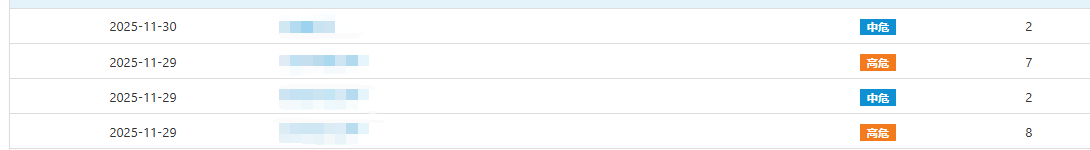

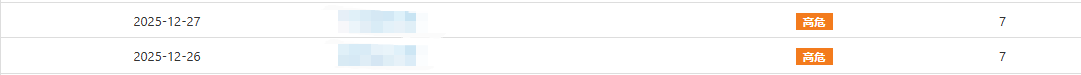

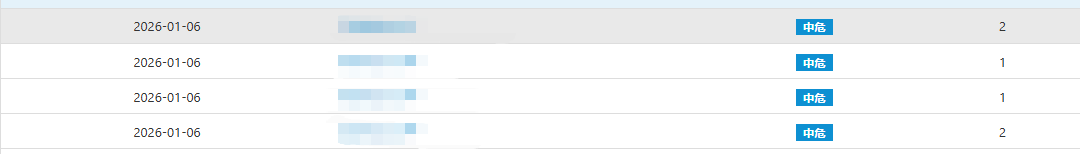

每一次置空都会返回一个账户的信息 这里还泄露了一个该开发商的测试账户 是个超管(为后续测试用) 这里三个参数置空返回了 3 条密码 也是先把这个泄露交上去刷了一下 由于泄露的是具有一定权限的密码所以审核也是每一个学校都给了中危

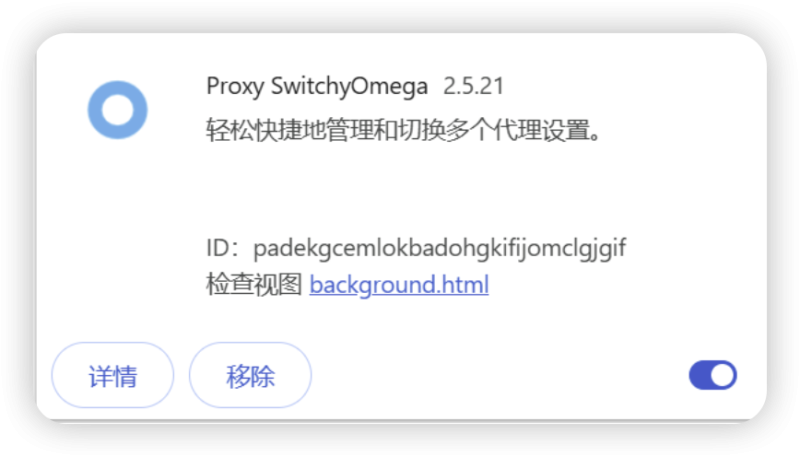

这里面高危的是下面解开密码做后续的渗透 password 给出来了 测试的时候发现登录也是密文传参 但是实际上替换掉密文发现密码还是错误 可能这个密文存储的方式与登录的加密方式不同 幸运的是这个密文是 MD5 加密 这里也是通过 cmd5 成功解开了这个密文进入了一个系统的 web 端

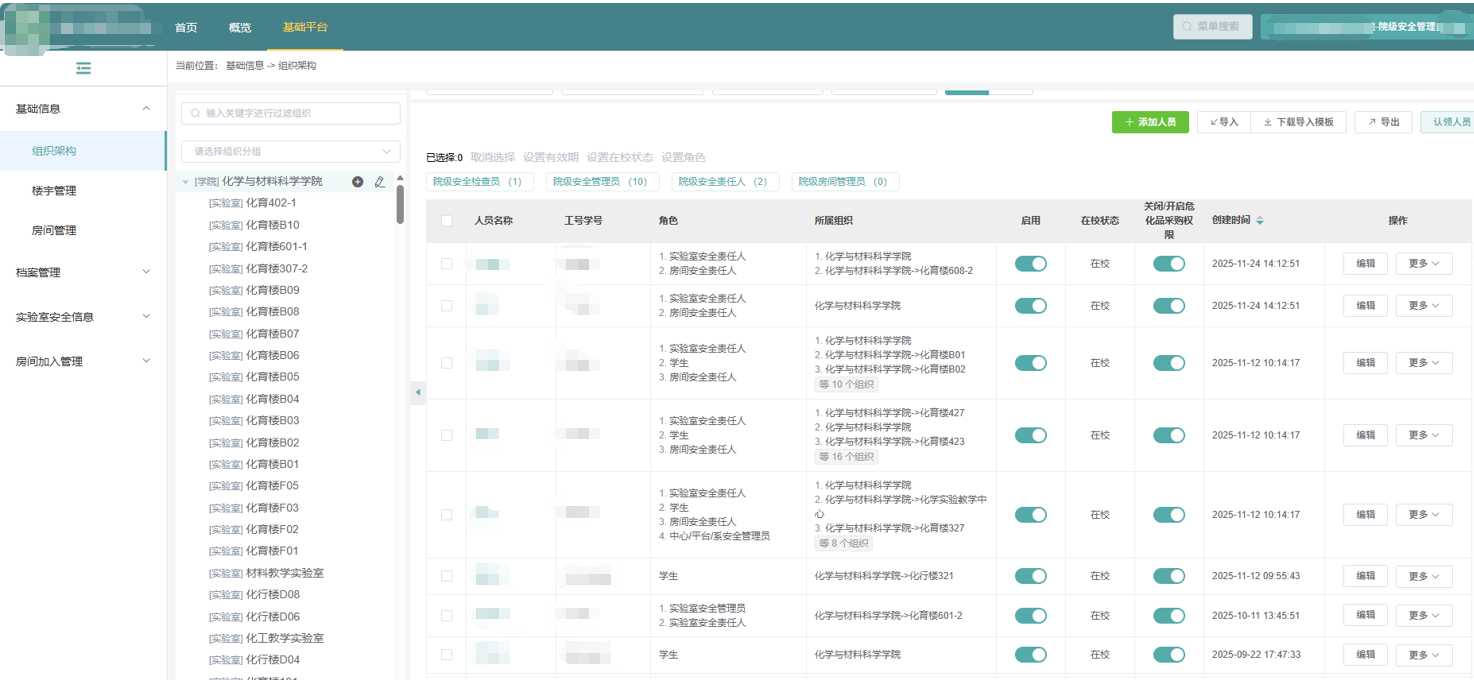

此时进了一个具有一定权限的账号 这里就是做常规测试 但是由于参数太多 很难猜解 常规的测试并没有出什么漏洞 这时候突然发现 上面返回的 3 个账户 有一点是一样的 就是返回的 password 是一样的 这时候思路就有了 这个密码大概率就是个默认密码 因为学校有很多院 总会有相关负责人没有改密码 这时候我们可以尝试一下密码喷洒 也是在这个系统点了几下泄露了一个院级管理的账号 一般公告处或者其他地方泄露管理名称还是挺简单的

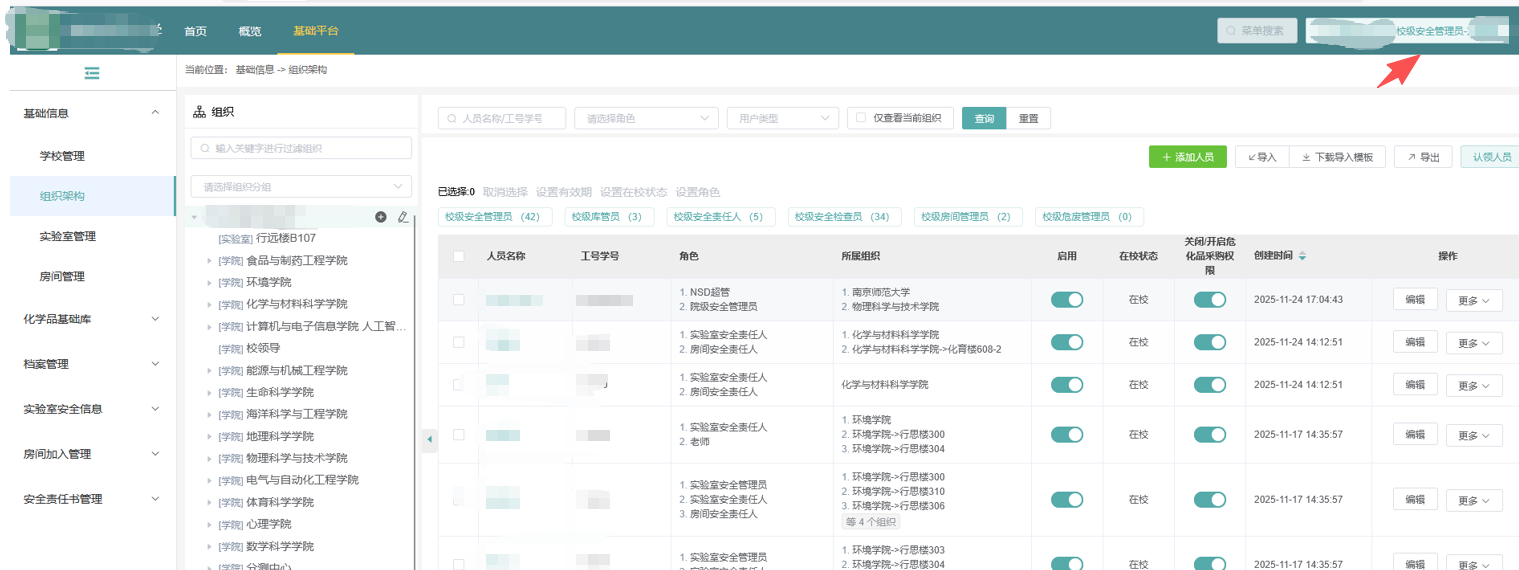

来到人员管理这已经很明显了 头上还有个校级管理 不多废话 接着喷洒 也是成功找到一个校级管理的账户

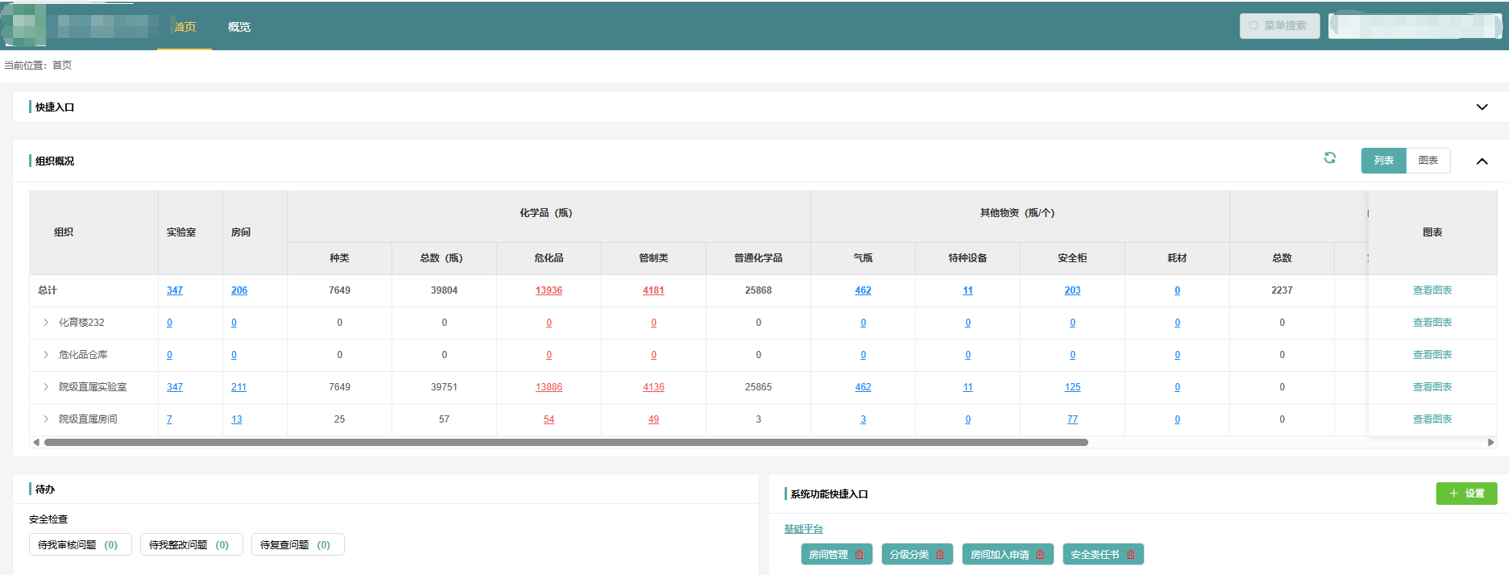

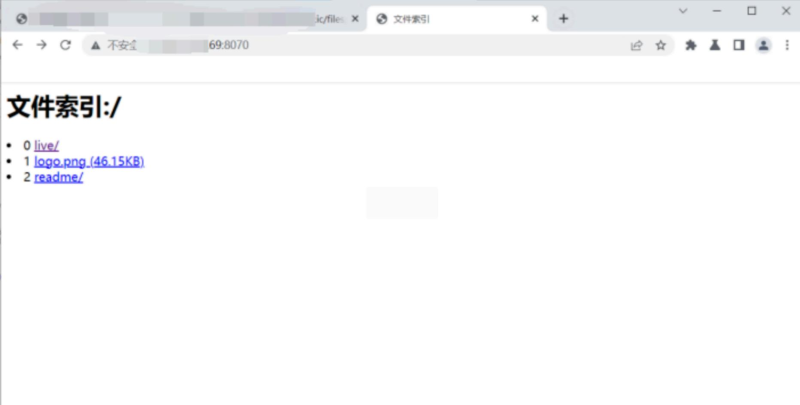

这是个集成平台 每个系统点进去都是管理

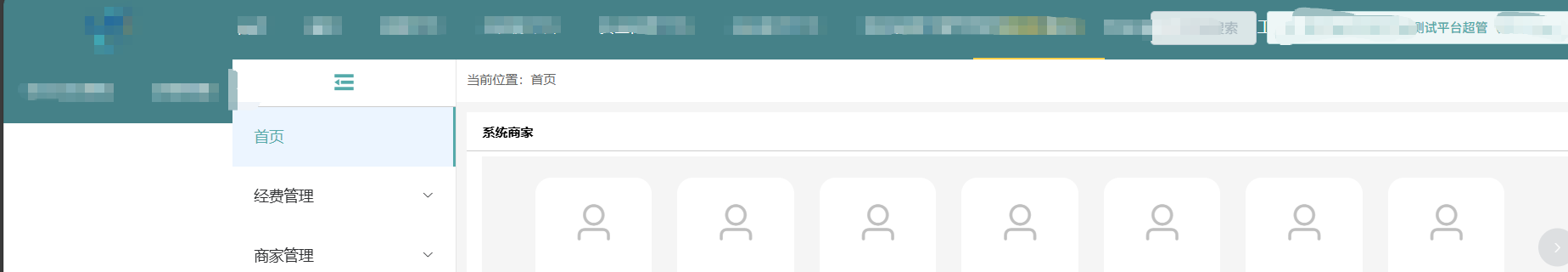

最后解开的都是用这样的喷洒方法登录管理账户 还没完 前面有提到有个测试网站的超管账户也解开了 这里也是进入这个测试网站的超管账户测试

测试发现有添加人员功能 然后对着学校测试发现接口基本都没鉴权 利用的时候对着接口添加参数就行了 由于普通用户也能添加管理 这里找了两个学校进入添加了一下管理又打了 2 个高危

学校挺多的 但是属于后台洞 解开的都能打 解不开的就只能含泪离去了 当时第一次打一些越权接口都没提交 后续出了一个新证书 要交 5 个中危漏洞 这里也是想起这个系统很多学校符合 就找了几个学校交了一下这些未授权的接口 也是美美撤离

- 最新

- 最热

只看作者