由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

前言

今天,我要和大家分享一次有趣的省级HVV实战经验–某某航空公司。这次经历是我从打点到成功获取内网机器权限的完整过程,绝对让人耳目一新!如果我们不考虑近源攻击和钓鱼攻击等常见手段,那么这次的分享相较于传统漏洞攻击穿越边界的方法,充满了挑战和惊喜。

为了保护演习的机密性,里面的截图会经过一定的打码处理,敬请谅解。让我们一起开始此次渗透测试之旅吧!

邮箱账号密码遍历漏洞

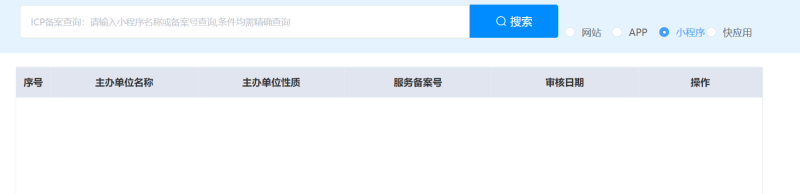

通过演习组给定的目标域名,我利用网络空间测绘平台找到一些目标资产,其中一个邮件系统引起了我的注意。通过指纹分析为exchang服务器,之所以考虑对其进行测试,主要是登录界面没有验证码机制而且没有进行限速。

![图片[1]-从邮件系统打点到全网域控权限获取全流程 - HackTwoHub社区-HackTwoHub社区](https://oss.hacktwohub.com/wp-content/uploads/2026/04/20260429231139625..png?x-oss-process=style/Image-webpszip)

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

- 最新

- 最热

只看作者