IOT 硬件层面的测试,而整车测试涉及的面更广,包括 WEB 测试,Android 测试, CAN 总线测试,近场通信,蓝牙、 GPS 等。因此,本文会先着重讲整车测试中所存在的攻击面。

车载信息娱乐系统

车载信息娱乐(IVI)系统指的是结合了信息娱乐功能的车载系统。 IVI 系统使用音频/视频(A/V)接口、触摸屏、键盘和其他类型的设备来提供这些服务。

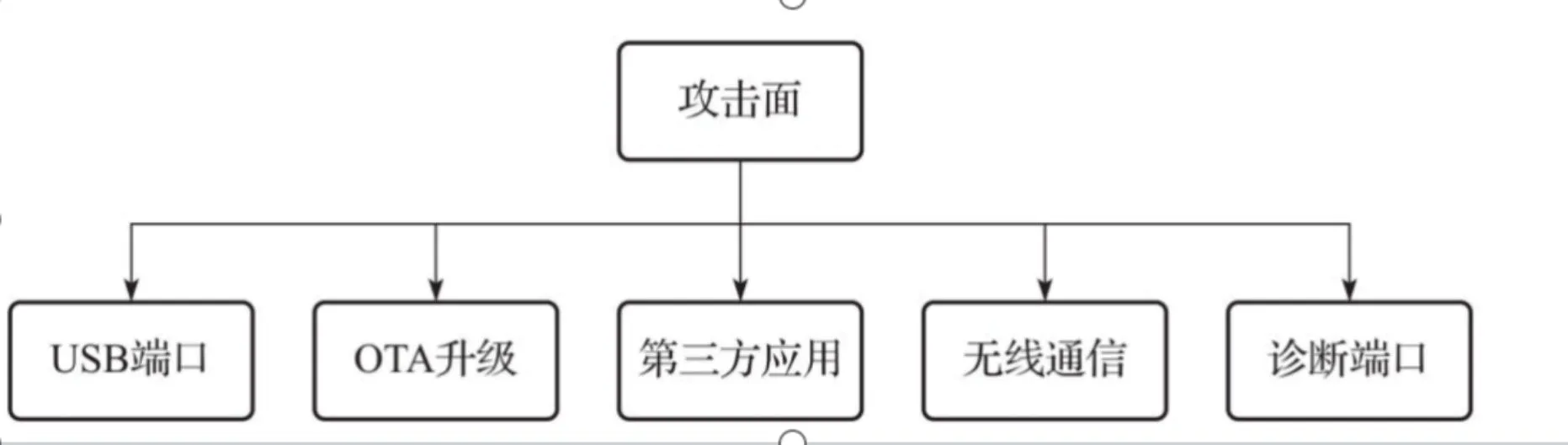

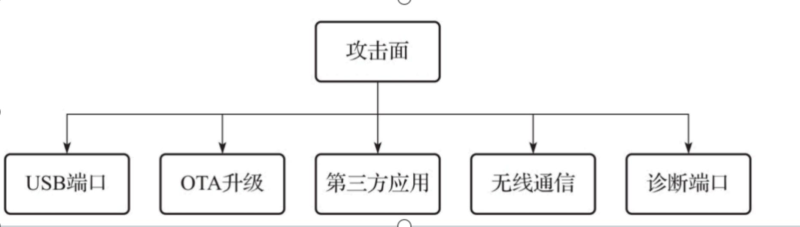

针对于车载信息娱乐(IVI)的攻击面可包括:

- USB 端口:包括 USB 调试功能检测、调试接口访问控制、弱口令、驱动识别、网络隔离等

- OTA 升级:包括 SOTA (面向车端的软件升级)和 FOTA (面向车端的固件升级)

- 第三方应用:车机系统,娱乐 APP 等

- 无线通信:包括 WI-FI 安全, GPS 安全,TPMS 胎压安全,蓝牙安全,近场通信安全等 . 诊断接口:包括 OBD-I 和 OBD-II

TBOX

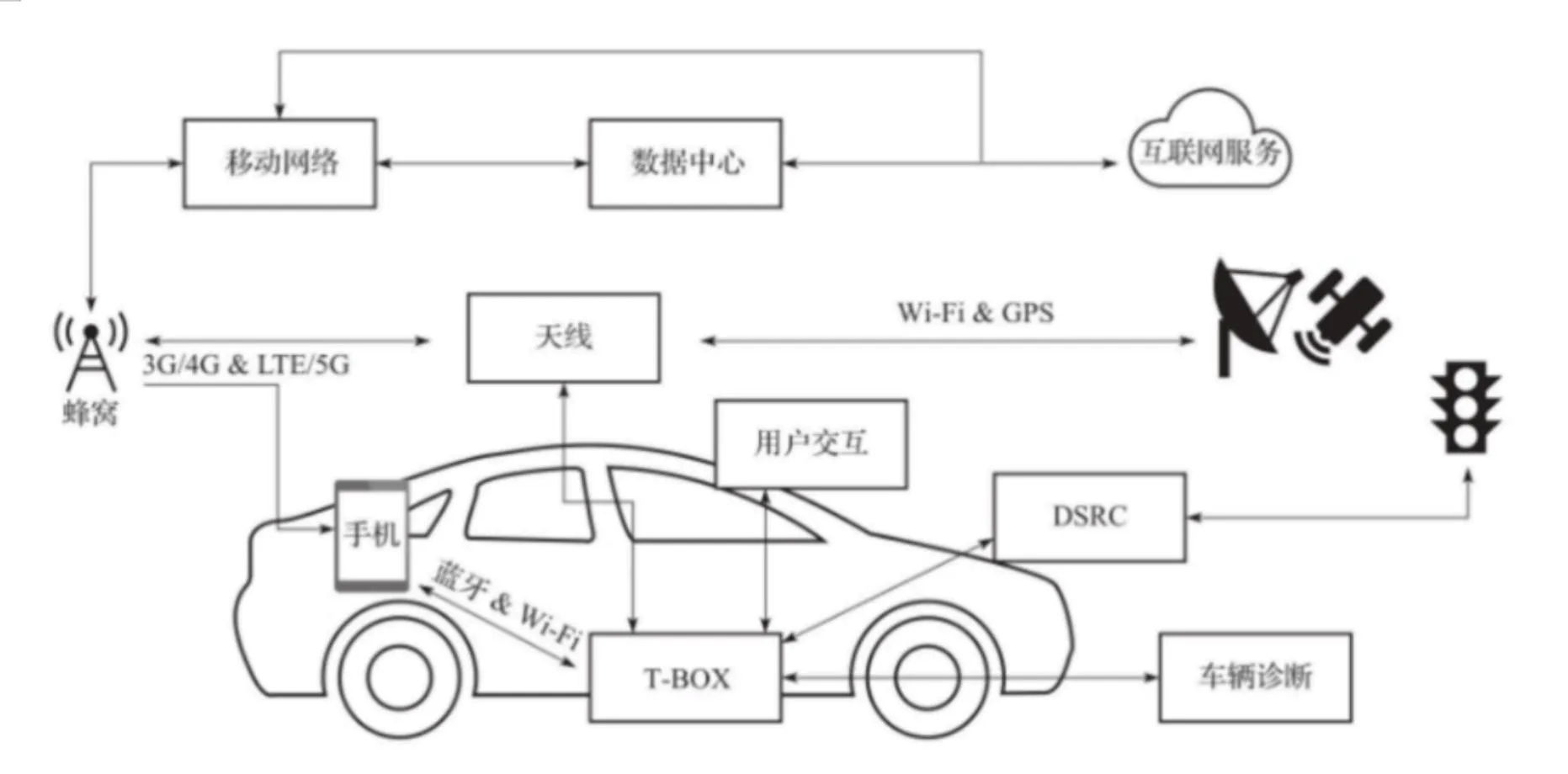

车载网联通信终端,即 T-BOX,对内与车载 CAN 总线相连,对外通过云平台与手机端实现互联,是车内外信息交互的纽带,能实现指令和信息的传递。

- 针对 TBOX 车载网联通信终端的攻击面包括:

- 隐私风险:升级包提取,私钥提取,日志泄露,定位数据等敏感信息泄露

- 端口服务漏洞: TBOX 也是使用 Linux 系统,存在端口开放

- 本地提权漏洞:由于是使用的 linux 系统,则可能会存在系统提权等漏洞

- CAN 总线测试:监听,重复,篡改, FUZZ 等

ADAS 高级辅助驾驶系统

安全性是高级辅助驾驶系统(ADAS),是利用安装于车上的各式各样的传感器, 在第一时间收集车内外的环境数据, 进行静、动态物体的辨识、侦测与追踪等技术上的处理, 从而能够让驾驶者在最快的时间察觉可能发生的危险, 以引起注意和提高安全性的主动安全技术。

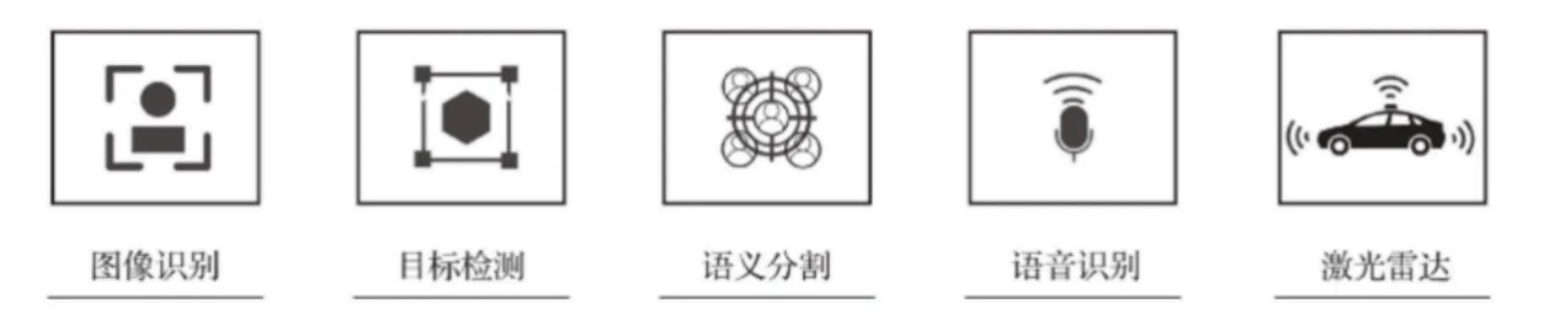

针对 ADAS 高级辅助驾驶系统的攻击面包括:

- 图像识别

- 目标检测

- 语义分割

- 语音识别

- 激光雷达

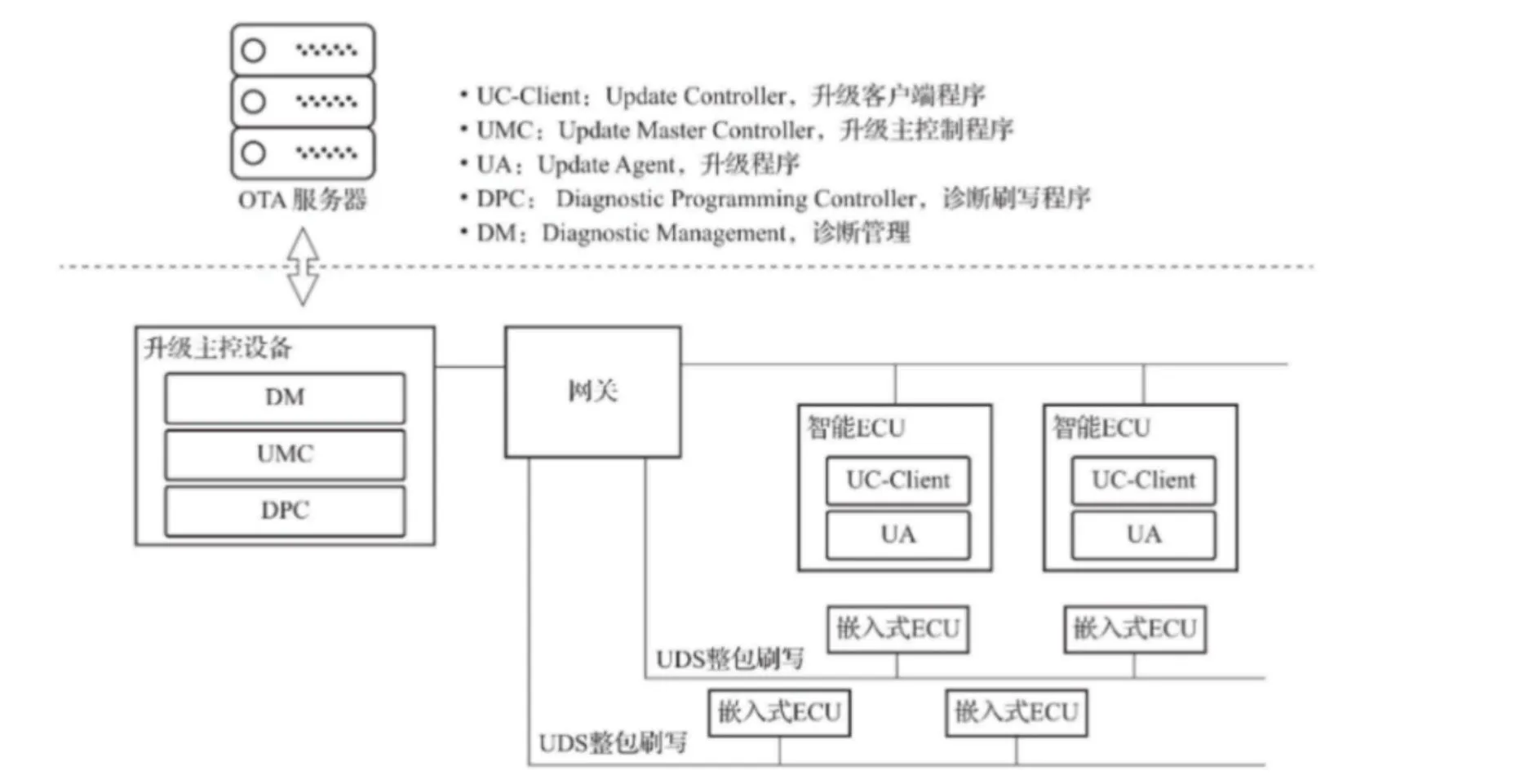

OTA 汽车远程升级

汽车远程升级(OTA)是指替代本地连接方式, OTA 的常见类型有 SOTA 和 FOTA。通过 OTA 能够为车端添加新功能、修复漏洞等。传统更新汽车软件的做法是到 4S 店通过 UDS 对相应的 ECU 进行软件升

级,通过 USB 等接口对信息娱乐系统进行升级。伴随着智能汽车的发展,本地升级已不再适应高速变化的车载生态。 OTA 流程如图 1-3 所示:

针对 OTA 汽车远程升级的攻击面包括:

- 中间人攻击

- 签名绕过

- 升级包泄露

- 存储密钥泄露

- 敏感信息泄露

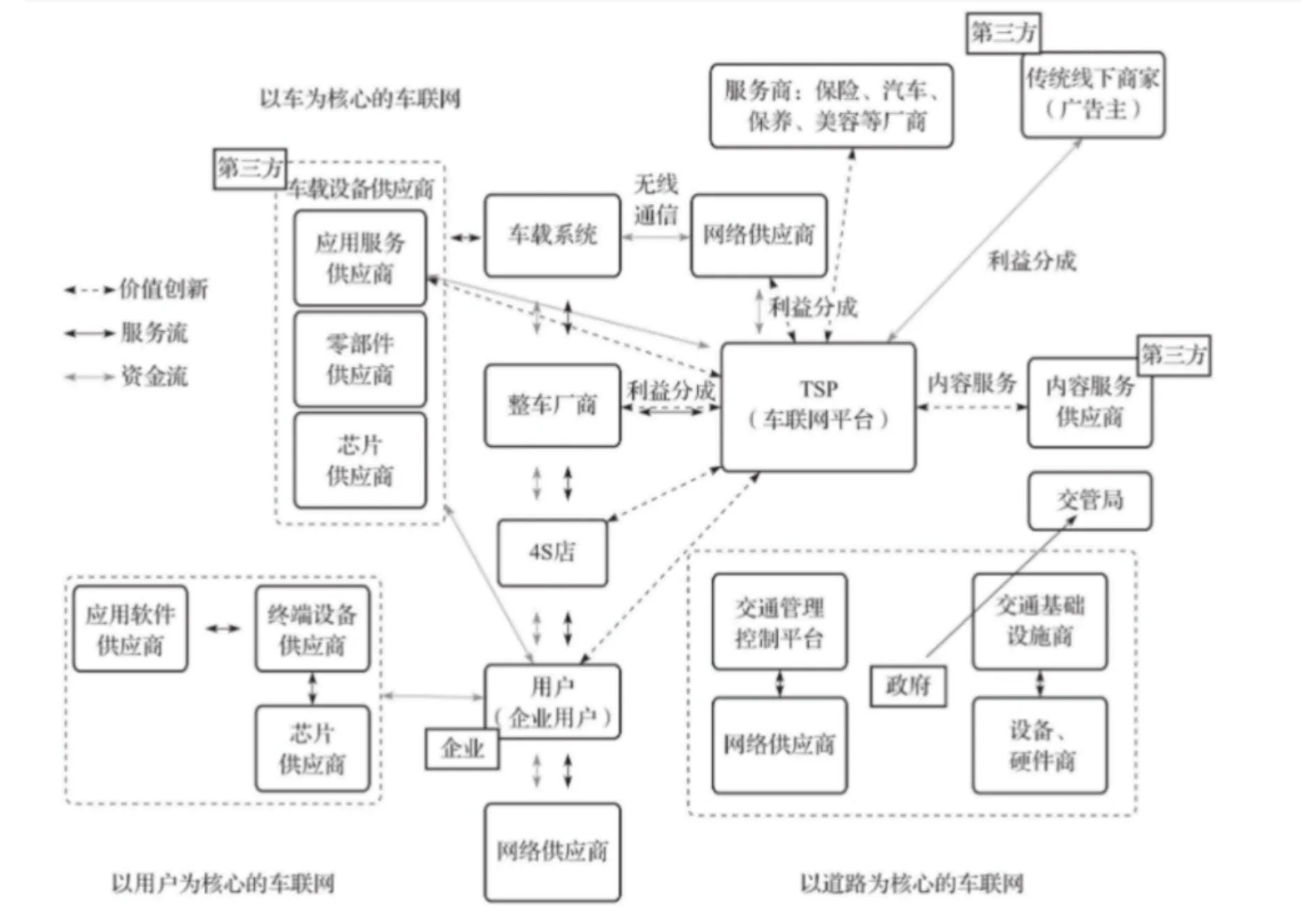

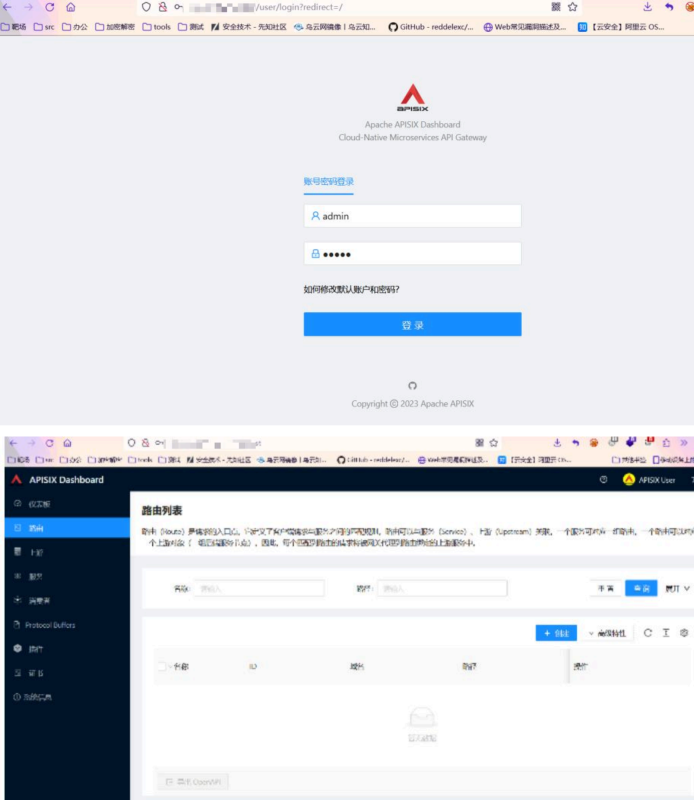

TSP 云端服务

车载信息服务提供商(TSP)在车联网系统中以云的形式向用户侧与车辆侧提供以下服务:用户信息维护、车辆定位、状态监控等。 TSP 功能如下图 1-4 所示:

TSP 提供了重要的车联网云服务, 一般云服务存在的安全风险车载信息服务同样存在,可以参考 OWASP Top 10 以及云端暴露的接口漏洞。

- OWASP Top 10 漏洞: SQL 注入,XSS ,XXE 等

- API 接口漏洞:例如 Swagger API 未授权访问, knife 接口文档泄露等

无线车钥匙(RKE)

远程无钥匙进入 (RKE) 有一个与 ECU 通信的密钥卡。通信范围大约在 5-20 m 之间。遥控钥匙负责锁定/解锁、点火、电动车窗控制和报警系统。它传输加密的无线电信号,智能钥匙 ECU 解密数据,然后与存储的数据序列匹配并获得成功的认证。最后,遥控钥匙连接到 CAN 和 LIN 总线。

针对无线车钥匙(RKE)存在的攻击面包括:

- 通过干扰信号和学习数据序列来禁用密钥 FOB 的 DoS 攻击

- 使用市场上可用的软件无线电 (SDR) 小工具接收和克隆传输频率。大多数车辆使用具有相移键控(PSK) 调制433 MHz 或 315 MHZ 频率。

- 攻击者可以使用 RCE 锁定或解锁车辆

TPMS 轮胎压力监测系统

轮胎压力监测系统(TPMS)是一个独立的模块,用于连续监测轮胎的压力。它由一个独立的 ECU 控

制。当轮胎中的压力低于安全水平时,就会有无线电信号通信, ECU 和胎压监测模块之间。在内部,每个轮胎接收传感器都连接到汽车的这个智能接线盒中。智能接线盒可以发出非常低的功率,频率范围为 15 MHz 至 434 MHz。使用的调制是幅移键控 (ASK) 或频移键控 (FSK)。攻击场景可能是攻击者访问 ECU并显示错误的低压读数。

针对 TPMS 胎压监测系统存在的攻击面包括:

- 信号嗅探

- 信号重放

- 信号篡改

- 信号干扰

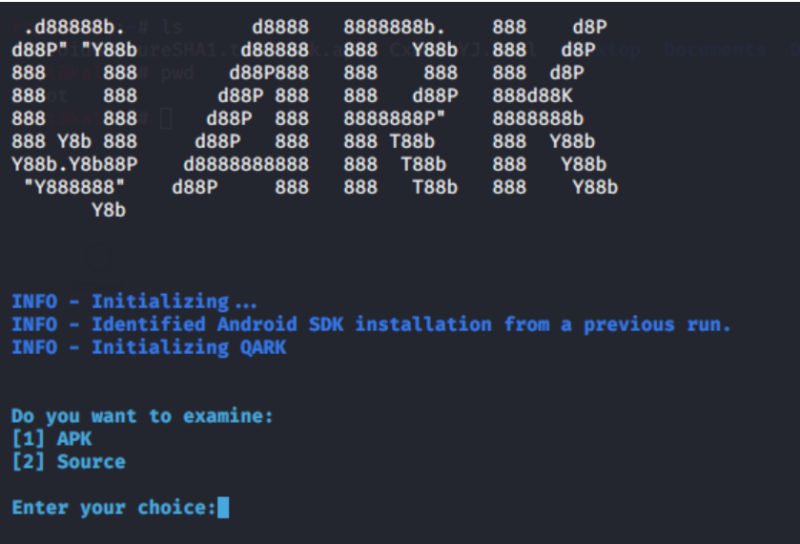

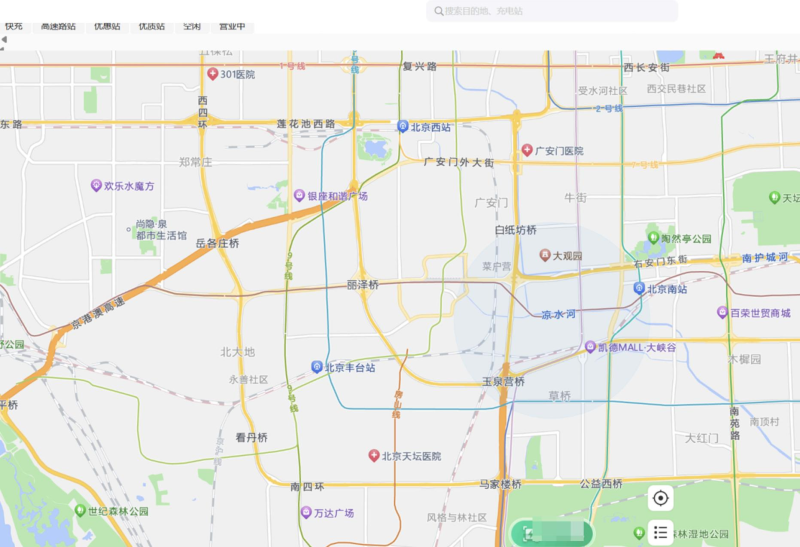

车联网移动应用程序

目前多数车联网汽车厂商会向车主提供车联网移动应用程序(手机 App),使用手机 App 可以通过 Wi- Fi、蓝牙、蜂窝网络控制车门开关、调节车窗等。手机 App 的使用场景如下图 1-5 所示,可以通过手机App 查询车辆的实时位置及历史轨迹等。

不仅手机 App 本身的安全问题会存在于车联网中,而且由于车联网允许通过手机控制车辆,安全危害会被放大(必须引起重视)。

手机端车联网应用程序的攻击面如下:

- 数据泄露

- 蓝牙钥匙

- 不安全的 Wi-Fi

- 网络钓鱼攻击

- 恶意软件

- 逆向伪造应用程序

- 会话处理不当

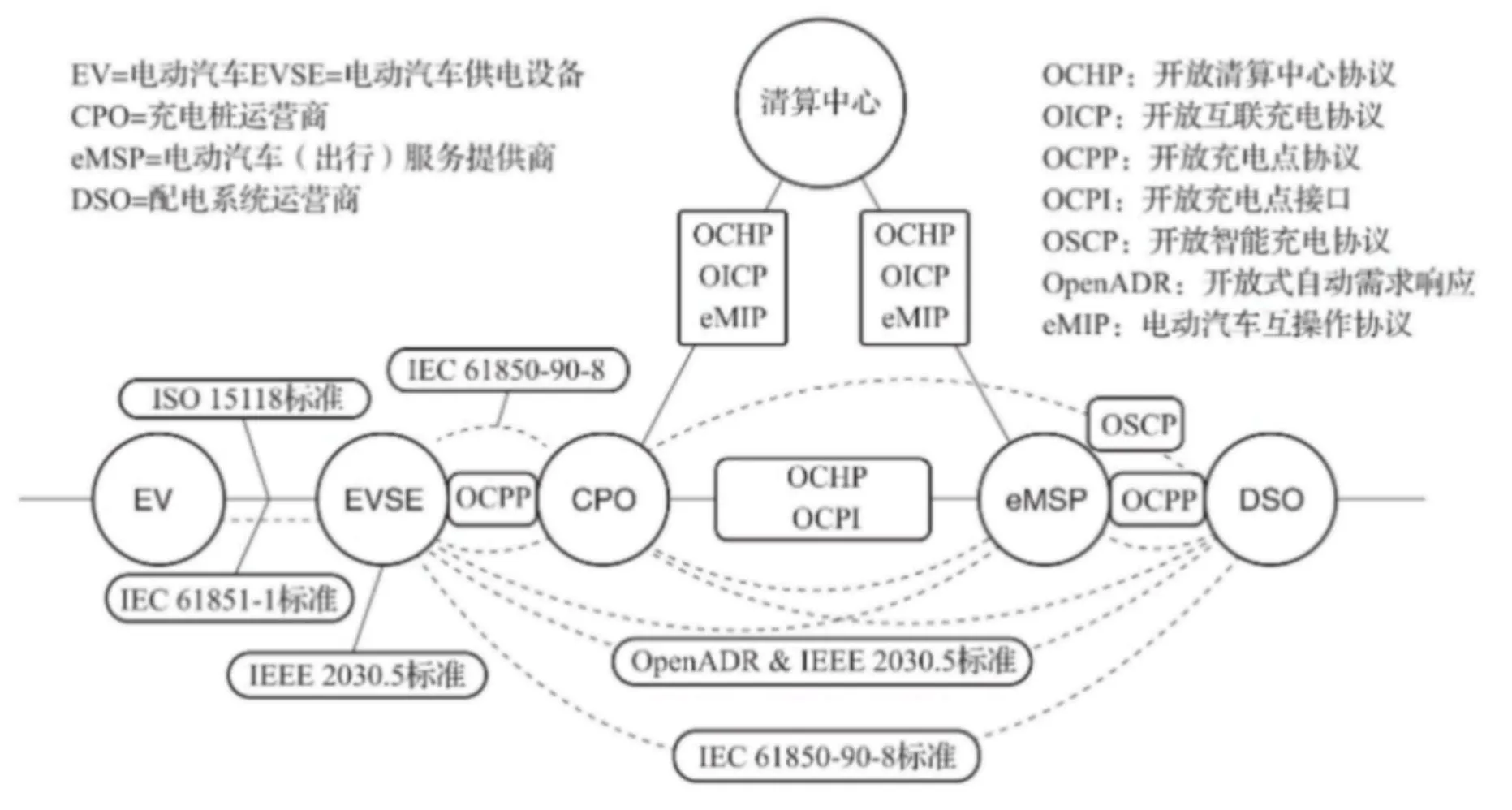

充电网络系统

充电生态系统由汽车制造商(OEM)、电动汽车(EV)、电动汽车供电设备(EVSE)、充电桩运营商(CPO)、电动汽车(出行)服务提供商(eMSP)这些组成,其涉及的协议如图 1-5 所示。

充电设备通常通过云平台和移动应用程序进行控制,因此具有可远程访问且易受攻击的 API。 Upstream分析了 2022 年初以来 100 多起公开报道的汽车网络相关事件,并得出结论,电动汽车充电为头号新兴攻击媒介。这些安全漏洞可能会影响电动汽车充电网络的所有组成部分。根据上述漏洞,总结电动汽车充电设备的安全风险分类如下:

- 身份伪造

- 植入木马

- 固件更新

- 固件劫持

- 重放攻击

- 移动应用

- 物理接入

- 协议安全

其他

蓝牙(BLE)

针对蓝牙的攻击面包括:

- 拒绝服务测试,多蓝牙连接是否会对车辆蓝牙造成拒绝服务

- 配对模式安全,配对是否需要密码认证

- 蓝牙协议栈漏洞,检测蓝牙协议栈是否存在漏洞攻击

- 蓝牙通信嗅探,分析是否存在敏感信息

- 蓝牙重发测试,检查蓝牙是否支持重发功能

- 蓝牙通信劫持,分析数据是否可以被劫持

WIFI

针对 WIFI 的攻击面包括:

- WIFI 数据包嗅探、干扰和 MITM

- WIFI 弱口令攻击:开放 Wifi、弱密码等密码是否可以被破破解

- 分析密钥的复杂程度和破解难度

- WIFI 端口攻击:如果车辆中有 Wi-Fi 热点,则打开端口扫描

- WIFI 拒绝服务测试

- WIFI 中间人劫持测试

- WIFI 内网渗透:通过 Wi-Fi 与内网隔离不严的缺陷进入内网渗透

- Wi-Fi 协议栈攻击:通过 Wi-Fi 协议栈漏洞攻击

GPS

针对 GPS 的攻击面包括:

- GPS 地理位置欺骗

- GPS 信号干扰

USB

针对 USB 的攻击面包括:

- USB 调试功能检测

- 调试接口访问控制

- 调试接口弱口令测试

- 调试接口权限

- 驱动识别网卡测试

- 驱动识别键盘鼠标

- 驱动识别 U 盘

- USB 网络隔离

暂无评论内容